Aperçu du marché :

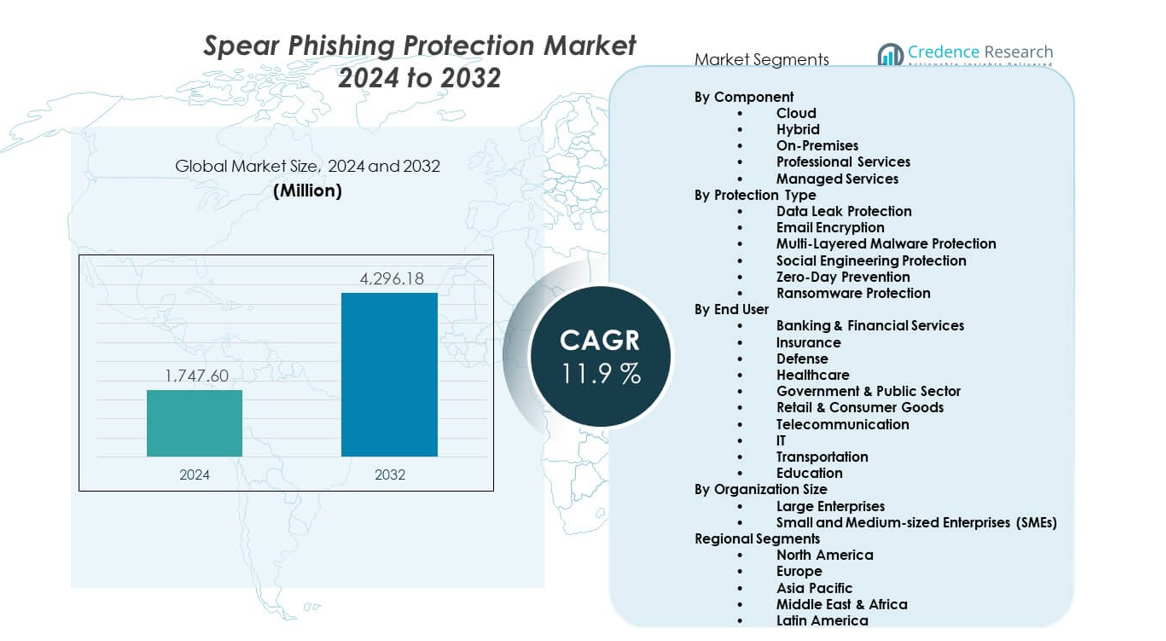

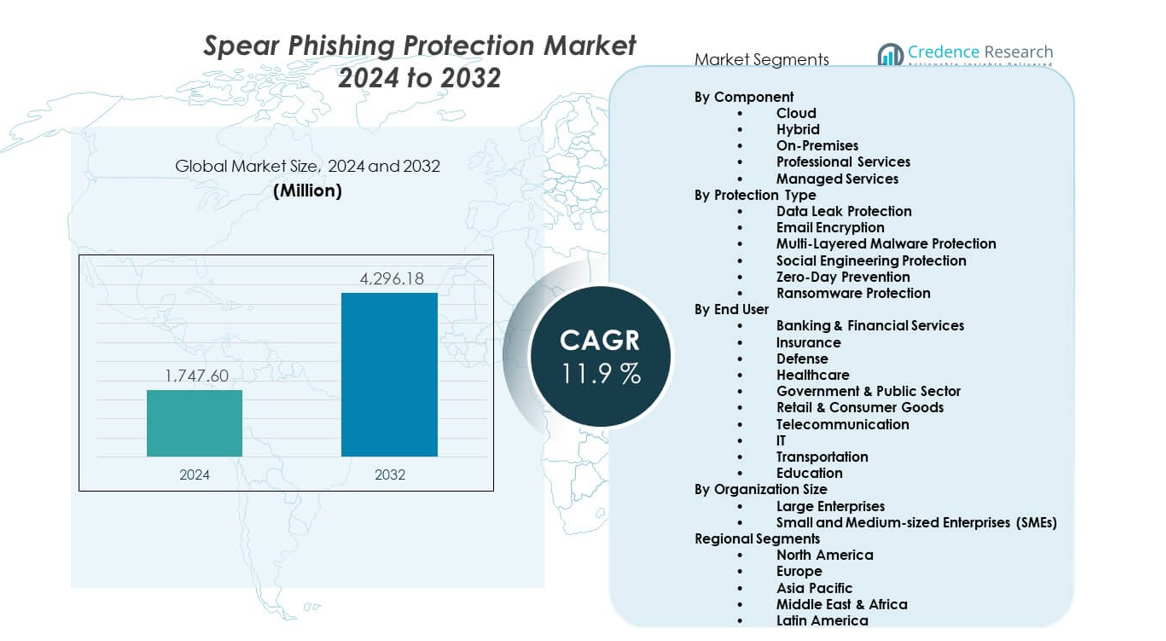

Le marché de la protection contre le spear phishing devrait croître de 1 747,6 millions USD en 2024 à environ 4 296,18 millions USD d’ici 2032, avec un TCAC de 11,9 % de 2024 à 2032.

| ATTRIBUT DU RAPPORT |

DÉTAILS |

| Période Historique |

2020-2023 |

| Année de Base |

2024 |

| Période de Prévision |

2025-2032 |

| Taille du Marché de la Protection contre le Spear Phishing 2024 |

1 747,6 millions USD |

| Marché de la Protection contre le Spear Phishing, TCAC |

11,9 % |

| Taille du Marché de la Protection contre le Spear Phishing 2032 |

4 296,18 millions USD |

Une dépendance accrue à la communication numérique pousse les entreprises à adopter des contrôles anti-phishing plus rapides et plus intelligents. Les attaquants créent désormais des messages personnalisés en utilisant des données compromises, ce qui incite les entreprises à investir dans des outils de détection adaptatifs. Les modèles d’IA aident à analyser le comportement de l’expéditeur et le ton du message pour arrêter les menaces avant qu’elles n’atteignent la boîte de réception. L’adoption du cloud et le travail à distance ajoutent de nouveaux points de risque, augmentant la demande pour des moteurs de filtrage en temps réel. Les équipes de sécurité s’appuient sur la criminalistique automatisée pour retracer les activités inhabituelles à travers les comptes. Le marché bénéficie de nouvelles règles exigeant une authentification stricte des e-mails et des vérifications d’identité.

L’Amérique du Nord domine le marché grâce à des dépenses élevées en cybersécurité, une adoption rapide de l’intelligence sur les menaces et des cadres de conformité stricts. La région héberge des fournisseurs technologiques majeurs et fait face à des attaques ciblées fréquentes, ce qui accélère le déploiement de protections avancées. L’Europe suit avec des investissements croissants motivés par la pression réglementaire et une digitalisation accrue des entreprises. L’Asie-Pacifique émerge comme la région à la croissance la plus rapide alors que l’expansion des écosystèmes cloud, l’augmentation des transactions en ligne et la hausse des cas de compromission des e-mails professionnels poussent les entreprises à renforcer leurs défenses. Des pays comme le Japon, l’Inde et l’Australie investissent davantage dans la sécurité pilotée par l’IA, tandis que l’Amérique latine et le Moyen-Orient montrent un intérêt croissant pour la protection contre les menaces par e-mail.

Perspectives du marché :

- Le marché de la protection contre le spear phishing a atteint 1 747,6 millions USD en 2024 et devrait atteindre 4 296,18 millions USD d’ici 2032, avec une croissance à un TCAC de 11,9 % en raison de l’augmentation des attaques ciblées par email et des besoins accrus en sécurité des entreprises.

- L’Amérique du Nord (38 %), l’Europe (28 %) et l’Asie-Pacifique (22 %) dominent le marché en raison des investissements élevés en cybersécurité, des règles de conformité strictes et de l’expansion des écosystèmes numériques.

- L’Asie-Pacifique, détenant 22 %, est la région à la croissance la plus rapide, stimulée par l’adoption rapide du cloud, l’expansion numérique et l’augmentation des tentatives de phishing ciblées dans les principales économies.

- Le segment Cloud a dominé la part de déploiement avec une forte préférence pour la protection des emails évolutive et pilotée par l’IA dans les entreprises.

- Les grandes entreprises détenaient la part organisationnelle dominante en raison de surfaces d’attaque plus larges, de besoins de conformité stricts et d’une capacité d’investissement plus élevée.

Access crucial information at unmatched prices!

Request your sample report today & start making informed decisions powered by Credence Research Inc.!

Download Sample

Moteurs du marché :

Augmentation du volume des attaques ciblées par email

Le marché de la protection contre le spear phishing croît en raison de l’augmentation des intrusions ciblées par email qui exploitent le comportement des utilisateurs. Les attaquants créent des messages personnalisés qui imitent une communication réelle pour tromper les décideurs. Les équipes de sécurité déploient des filtres avancés pour bloquer les modèles d’expéditeurs suspects. Les entreprises augmentent leurs budgets pour prévenir les dommages à la réputation liés aux violations réussies. Les outils d’IA aident à détecter les fluctuations de ton inhabituelles dans le contenu des emails. Les filtres basés sur le cloud réduisent le temps de réponse lors d’incidents actifs. Cela crée une pression sur les entreprises pour adopter l’analyse prédictive. Les fournisseurs améliorent les moteurs pour arrêter les attaques de haute précision avant qu’elles n’atteignent les utilisateurs.

- Par exemple, Microsoft Defender pour Office 365 rapporte avoir bloqué plus de 5 milliards d’emails de phishing et malveillants en une seule année, soulignant l’ampleur des menaces ciblées par email.

Expansion du travail à distance et de la collaboration numérique

La montée du travail à distance ouvre de nouvelles voies d’attaque dans les environnements distribués au sein du marché de la protection contre le spear phishing. Les employés dépendent de la communication numérique, ce qui augmente l’exposition aux messages élaborés. Les attaquants se concentrent sur les réseaux domestiques et les appareils non gérés. Les entreprises déploient des outils de vérification d’identité pour sécuriser l’accès des employés. L’analyse comportementale aide à suivre les changements soudains dans les modèles de connexion des utilisateurs. Les plateformes cloud soutiennent une containment rapide des menaces. Cela renforce la nécessité d’une sécurité email multicouche. Les fournisseurs lancent des moteurs adaptatifs pour renforcer la surveillance en temps réel des équipes mondiales.

- Par exemple, Google indique que Gmail bloque plus de 100 millions d’emails de phishing chaque jour, avec une part significative ciblant les travailleurs à distance via des appareils personnels et non gérés.

Adoption accrue par les entreprises des outils de sécurité IA et ML

L’intégration de l’IA accélère la demande au sein du marché de la protection contre le spear phishing alors que les entreprises modernisent leurs défenses cybernétiques. Les modèles d’apprentissage automatique examinent d’énormes ensembles de données d’emails pour détecter les menaces complexes. Ces moteurs identifient de nouveaux vecteurs d’attaque plus rapidement que les équipes manuelles. Le scoring comportemental aide à classer les niveaux de risque en quelques secondes. Les entreprises adoptent des outils de décision automatisés pour réduire les délais d’enquête. Les écosystèmes cloud soutiennent l’amélioration continue des modèles. Cela augmente la précision des workflows de détection pour l’utilisation en entreprise. Les fournisseurs se concentrent sur des tableaux de bord intuitifs qui simplifient l’interprétation des risques pour les équipes de sécurité.

Pression réglementaire stimulant la conformité à l’authentification des e-mails

Des règles de conformité strictes alimentent les dépenses dans le marché de la protection contre le spear phishing dans les secteurs réglementés. Les industries adoptent des cadres d’authentification pour réduire l’activité non autorisée par e-mail. Les mandats poussent les entreprises vers la validation des messages basée sur le domaine. Les équipes d’application utilisent des outils de reporting pour suivre les domaines d’expéditeurs suspects. Les conseils d’administration approuvent un soutien budgétaire renforcé pour les environnements à forte conformité. Les passerelles de messagerie cloud aident à simplifier le déploiement sur de grands réseaux. Cela pousse les entreprises vers un raffinement continu des politiques. Les fournisseurs exploitent l’automatisation de la conformité pour soutenir les organisations confrontées à des cycles d’audit stricts.

Tendances du marché :

Essor des plateformes intégrées de renseignement sur les menaces

Les plateformes de renseignement intégrées façonnent le marché de la protection contre le spear phishing grâce à une surveillance intercanaux renforcée. Les entreprises fusionnent les données des e-mails avec les journaux réseau pour une analyse plus approfondie. Les flux de menaces aident les entreprises à détecter les schémas liés aux groupes d’attaque mondiaux. Les moteurs automatisés corrèlent la réputation de l’expéditeur avec le contexte du message. Le renseignement partagé améliore la capacité d’alerte précoce. Les tableaux de bord en temps réel aident les équipes à agir plus rapidement lors de menaces actives. Cela renforce l’accent des entreprises sur des vues de sécurité unifiées. Les fournisseurs élargissent les réseaux de partage de menaces pour améliorer la détection proactive.

- Par exemple, le réseau de renseignement sur les menaces de Proofpoint analyse plus de 6 milliards de messages électroniques quotidiennement, permettant des insights en temps réel sur l’activité de phishing mondiale et l’infrastructure des attaquants.

Croissance des architectures de messagerie Zero-Trust

L’adoption du zero-trust accélère la transformation au sein du marché de la protection contre le spear phishing. Les équipes de sécurité appliquent une vérification continue à chaque message entrant. Les politiques exigent des vérifications strictes de l’identité de l’expéditeur et de la confiance des appareils. Les moteurs évaluent le comportement des messages au lieu de se fier à des règles statiques. Les entreprises déploient une segmentation au niveau micro pour limiter les violations déclenchées par e-mail. Les outils zero-trust natifs du cloud simplifient la mise en œuvre dans les environnements hybrides. Cela élève l’accent organisationnel sur la force de l’authentification. Les fournisseurs publient des fonctionnalités modulaires qui correspondent aux divers besoins des entreprises.

Augmentation de l’automatisation dans les flux de travail de réponse aux incidents

L’automatisation gagne en importance dans le marché de la protection contre le spear phishing alors que les entreprises réduisent le temps d’enquête manuelle. Les outils de réponse déclenchent des alertes lorsque des anomalies de messagerie apparaissent. La mise en quarantaine automatisée réduit l’exposition des utilisateurs à un contenu malveillant. Les flux de travail soutiennent le triage rapide des communications signalées. Les robots classifient les menaces par intention, type de charge utile et cible. Les entreprises préfèrent les systèmes qui offrent des actions guidées précises. Cela améliore la cohérence de la détection au sein des équipes de sécurité. Les fournisseurs adoptent des moteurs basés sur des playbooks pour rationaliser la gestion des menaces.

Transition vers des solutions de sécurité des e-mails natives du cloud

Les solutions natives du cloud étendent leur influence dans le marché de la protection contre le spear phishing. Les organisations migrent leurs systèmes de messagerie vers des plateformes cloud pour la scalabilité. Les passerelles cloud gèrent l’analyse des menaces sans limites matérielles. Le balayage en temps réel améliore la vitesse de détection pour les grandes entreprises. Les équipes de sécurité obtiennent un accès à distance aux tableaux de bord de surveillance. Les modèles multi-locataires soutiennent une visibilité plus large des menaces. Cela encourage les entreprises à remplacer les outils hérités sur site. Les fournisseurs mettent l’accent sur des plans d’abonnement flexibles pour attirer les entreprises en croissance.

Analyse des défis du marché :

Sophistication croissante des menaces et limitations de détection

L’évolution des menaces pose des défis au sein du marché de la protection contre le spear phishing. Les attaquants ajustent le style des messages pour contourner les filtres. De nouvelles tactiques d’évasion créent des lacunes dans les flux de détection. Les entreprises ont du mal à identifier les tentatives d’usurpation très convaincantes. Les moteurs comportementaux rencontrent des difficultés lors de l’analyse des e-mails contenant peu de texte. Les entreprises ont besoin d’un ajustement constant des systèmes de détection. Cela augmente la pression opérationnelle sur les équipes de sécurité. Les fournisseurs investissent davantage dans des outils adaptatifs pour contrer les modèles d’attaque en évolution rapide.

Complexité élevée d’intégration et lacunes de compétences dans les équipes de sécurité

Les obstacles à l’intégration impactent l’adoption sur le marché de la protection contre le spear phishing. Les entreprises rencontrent des difficultés à intégrer de nouveaux outils à l’infrastructure existante. Les systèmes hérités ralentissent le déploiement des moteurs de filtrage avancés. Les équipes de sécurité ont besoin de compétences renforcées pour gérer des modèles de menace complexes. Les lacunes en formation réduisent l’efficacité des outils de détection. Les contraintes budgétaires retardent les mises à niveau techniques dans les régions. Cela augmente le risque de déploiement au sein des organisations. Les fournisseurs proposent un accompagnement guidé pour faciliter l’intégration et améliorer la confiance des utilisateurs.

Opportunités du marché :

Potentiel d’expansion dans les technologies de détection des menaces augmentées par l’IA

La détection axée sur l’IA crée un fort potentiel de croissance pour le marché de la protection contre le spear phishing. Les entreprises recherchent des moteurs qui décryptent le ton des messages et le comportement des expéditeurs avec précision. Les fournisseurs peuvent offrir une reconnaissance adaptative des menaces qui s’adapte aux charges de travail cloud. Les organisations recherchent un traitement plus rapide des informations pour contrer les attaques ciblées. Cela ouvre des voies pour l’automatisation défensive en temps réel. Les entreprises investissent dans l’analytique prédictive pour réduire la vulnérabilité au niveau des utilisateurs. La demande augmente pour des systèmes de validation d’identité plus intelligents qui bloquent les tentatives d’usurpation.

Demande croissante dans les économies émergentes et les segments des PME

Les marchés émergents créent de nouvelles perspectives de revenus dans le marché de la protection contre le spear phishing. Les PME accélèrent l’adoption en raison de l’exposition croissante aux escroqueries par e-mail ciblées. Les fournisseurs peuvent proposer des outils légers, natifs du cloud, adaptés aux budgets plus restreints. Les pays en expansion numérique investissent dans des cadres d’authentification plus solides. Cela soutient un déploiement plus large de la technologie de prévention des menaces. Les opportunités de croissance s’élargissent à mesure que les entreprises déplacent leur communication vers des plateformes cloud. Les fournisseurs positionnent des solutions évolutives pour répondre à la demande croissante dans les régions en développement.

Analyse de la segmentation du marché :

Par composant

Le déploiement cloud détient la plus grande part du marché de la protection contre le spear phishing en raison de la forte adoption des plateformes de messagerie cloud et des moteurs de détection de menaces évolutifs. Les modèles hybrides attirent les entreprises qui ont besoin d’un contrôle flexible dans des environnements mixtes. Les systèmes sur site restent pertinents pour les secteurs réglementés nécessitant un contrôle strict des données. Les services professionnels soutiennent les entreprises avec l’intégration, la conception de politiques et la formation. Les services gérés gagnent en demande parmi les PME qui préfèrent la surveillance externalisée et la réponse rapide aux menaces. Les fournisseurs élargissent leurs portefeuilles de services pour répondre à la complexité croissante des flux de travail de sécurité des e-mails.

- Par exemple, Palo Alto Networks rapporte inspecter plus de 5 milliards de menaces basées sur le cloud quotidiennement grâce à ses services de sécurité cloud, soutenant la protection des e-mails d’entreprise.

Par type de protection

Les outils de protection contre les fuites de données aident les entreprises à arrêter le transfert non autorisé d’informations à travers les canaux de communication. Le chiffrement des e-mails renforce l’intégrité des messages et sécurise les échanges sensibles. La protection contre les logiciels malveillants à plusieurs niveaux bloque les attaques basées sur des charges utiles qui pénètrent par des e-mails ciblés. La protection contre l’ingénierie sociale aide à détecter la manipulation psychologique qui contourne les filtres de base. La prévention des attaques zero-day se concentre sur les exploits inconnus qui ciblent les failles des passerelles de messagerie. La protection contre les ransomwares reste essentielle en raison de l’augmentation des attaques sur les actifs financiers, de santé et du secteur public. Cela pousse les entreprises vers des plateformes d’analyse des menaces intégrées.

- Par exemple, la plateforme Falcon de CrowdStrike traite plus de 10 milliards d’événements par jour dans le monde, et les rapports indiquent que plus de 90 % des cyberattaques commencent par un e-mail de phishing. Ce volume élevé d’activité et la prévalence des méthodes d’accès initiales comme le phishing démontrent la nécessité d’une protection en couches contre le phishing et les ransomwares.

Par utilisateur final

Les services bancaires et financiers mènent l’adoption en raison des attaques ciblées fréquentes sur les comptes exécutifs. Les assurances, la défense et la santé déploient des filtres avancés pour sécuriser les données sensibles. Les agences gouvernementales et du secteur public mettent en œuvre des normes d’authentification pour réduire les tentatives d’usurpation d’identité. Les entreprises de vente au détail, de télécommunications et d’informatique renforcent la protection en raison de la communication à haut volume. Les secteurs des transports et de l’éducation augmentent leurs dépenses à mesure que l’interaction numérique s’étend à travers les opérations mondiales.

Par taille d’organisation

Les grandes entreprises dominent l’utilisation en raison de vastes surfaces d’attaque et de besoins de conformité stricts. Les petites et moyennes entreprises adoptent des outils basés sur le cloud qui offrent un coût inférieur, un déploiement plus rapide et une surveillance gérée des menaces.

Segmentation :

Par composant

- Cloud

- Hybride

- Sur site

- Services professionnels

- Services gérés

Par type de protection

- Protection contre les fuites de données

- Chiffrement des e-mails

- Protection contre les logiciels malveillants à plusieurs niveaux

- Protection contre l’ingénierie sociale

- Prévention des attaques zero-day

- Protection contre les ransomwares

Par utilisateur final

- Services bancaires et financiers

- Assurance

- Défense

- Santé

- Gouvernement et secteur public

- Vente au détail et biens de consommation

- Télécommunications

- Informatique

- Transport

- Éducation

Par taille d’organisation

- Grandes entreprises

- Petites et moyennes entreprises (PME)

Segments régionaux

- Amérique du Nord

- États-Unis

- Canada

- Mexique

- Europe

- Allemagne

- France

- Royaume-Uni

- Italie

- Espagne

- Reste de l’Europe

- Asie-Pacifique

- Chine

- Japon

- Inde

- Corée du Sud

- Asie du Sud-Est

- Reste de l’Asie-Pacifique

- Amérique latine

- Brésil

- Argentine

- Reste de l’Amérique latine

- Moyen-Orient et Afrique

- Pays du CCG

- Afrique du Sud

- Reste du Moyen-Orient et de l’Afrique

Analyse régionale :

Amérique du Nord

L’Amérique du Nord détient la plus grande part du marché de la protection contre le spear phishing avec environ 38% en raison de dépenses élevées en cybersécurité et de l’adoption rapide de cadres de sécurité des e-mails avancés. La région fait face à un volume élevé d’attaques ciblées contre les entreprises et les agences gouvernementales. Les entreprises déploient des filtres alimentés par l’IA pour contrer les tentatives d’usurpation sophistiquées. L’adoption des e-mails cloud augmente la demande d’outils de défense évolutifs. La pression réglementaire pousse davantage les entreprises vers des modèles d’authentification plus robustes. Cela renforce la présence des fournisseurs aux États-Unis et au Canada. Les grandes entreprises technologiques soutiennent l’innovation continue dans cette région.

Europe

L’Europe représente près de 28% de part soutenue par des réglementations strictes en matière de protection des données et une grande sensibilisation aux menaces d’e-mails ciblés. L’application du RGPD encourage les entreprises à investir dans des cadres de sécurité des communications plus solides. Les entreprises améliorent les filtres pour contrer les attaques contre les institutions financières, les agences publiques et les entreprises industrielles. La migration vers le cloud dans les grandes économies augmente l’exposition aux menaces ciblées. Les fournisseurs de sécurité étendent leurs opérations pour répondre à la demande d’outils axés sur la conformité. Cela stimule l’investissement dans les systèmes de protection basés sur l’identité. La collaboration régionale entre les agences de cybersécurité aide à améliorer les normes de détection.

Asie-Pacifique

L’Asie-Pacifique représente environ 22% de part et se positionne comme la région à la croissance la plus rapide en raison de la numérisation rapide des entreprises. L’utilisation croissante du cloud augmente la vulnérabilité aux e-mails de phishing ciblés avec précision. Des pays comme l’Inde, le Japon et l’Australie investissent dans la prévention des menaces par e-mail alimentée par l’IA. Les entreprises locales adoptent des services de sécurité gérés pour gérer le volume croissant des attaques. Les budgets de cybersécurité augmentent à mesure que les organisations priorisent les canaux de communication sécurisés. Cela soutient la demande de protection évolutive dans divers secteurs. Les économies numériques en croissance renforcent le potentiel à long terme du marché dans la région.

Shape Your Report to Specific Countries or Regions & Enjoy 30% Off!

Analyse des principaux acteurs :

- Proofpoint, Inc.

- Cisco Systems, Inc.

- Microsoft Corporation

- Mimecast Services Limited

- Trend Micro Incorporated

- Barracuda Networks, Inc.

- FireEye, Inc. (Trellix)

- Symantec Corporation (Broadcom Inc.)

- Sophos Group plc

- Fortinet, Inc.

- Palo Alto Networks

- Check Point Software Technologies Ltd.

- Cofense Inc.

- GreatHorn, Inc.

- BAE Systems

- Intel Corporation

- Forcepoint LLC

- PhishLabs

Analyse concurrentielle :

Le marché de la protection contre le spear phishing se caractérise par une concurrence intense alimentée par une innovation rapide et une demande croissante des entreprises. Les entreprises leaders se concentrent sur la détection alimentée par l’IA, l’analyse comportementale et la protection contre les menaces d’identité pour sécuriser les canaux de communication. Les entreprises investissent dans des outils de sécurité natifs du cloud qui protègent les effectifs distribués. Les acquisitions stratégiques aident les fournisseurs à améliorer leurs écosystèmes de sécurité des e-mails et à accélérer l’intégration des produits. Cela pousse les entreprises à renforcer leurs capacités de renseignement sur les menaces pour contrer les attaques de haute précision. Les acteurs mondiaux rivalisent sur l’évolutivité, la facilité de déploiement et la force de l’automatisation. Les nouveaux entrants ciblent des opportunités de niche telles que la surveillance en temps réel de l’usurpation d’identité et l’analyse avancée des charges utiles.

Développements récents :

- En novembre 2025, Trend Micro a annoncé le lancement de Trend Vision One AI Security Package lors de l’AWS re:Invent en décembre 2025. Il s’agit du premier package de solutions offrant une gestion proactive et centralisée de l’exposition avec des analyses inégalées pour les environnements pilotés par l’IA, protégeant l’ensemble de la pile d’applications IA depuis le développement du modèle jusqu’à l’exécution. Le scanner IA surveille en continu les modèles pour découvrir les vulnérabilités et applique des garde-fous IA pour se défendre contre les menaces.

- En septembre 2025, Trend Micro a conclu un partenariat stratégique avec Invision Cyber, un nouveau mandataire général d’assurance cyber (MGA). Le partenariat vise à offrir aux clients américains de Trend Micro une solution d’assurance cyber sur mesure, construite autour d’informations en temps réel sur les risques cyber et d’une souscription basée sur les données. Invision propose des limites de capacité allant jusqu’à 10 millions de dollars pour une large gamme de couvertures, y compris l’interruption d’activité, l’extorsion cyber et la réponse aux incidents.

- En mai 2025, Proofpoint, Inc. a lancé son offre de gouvernance des communications numériques de nouvelle génération avec des innovations améliorées en matière de capture, d’archivage et de supervision. L’entreprise a annoncé des capacités alimentées par l’IA, y compris une recherche intelligente, un archivage global avancé et une supervision pilotée par l’apprentissage automatique pour répondre aux exigences de conformité. Proofpoint Archive est désormais disponible sur Amazon Web Services (AWS), avec des migrations pour les clients existants commençant au troisième trimestre 2025. De plus, les nouvelles capacités pour Proofpoint Supervision et Automate devraient être disponibles mondialement via un déploiement progressif à partir du deuxième trimestre 2025.

- En avril 2025, Proofpoint a annoncé le lancement de la première solution de sécurité des données unifiée de l’industrie, combinant la prévention des pertes de données (DLP), la gestion de la posture de sécurité des données (DSPM) et la gestion des menaces internes en une seule architecture. Construite sur Proofpoint Nexus avec des agents IA, cette solution permet aux organisations de localiser les données sensibles, de les classer correctement et de gérer l’accès à travers tous les canaux. Les nouvelles capacités devraient être disponibles mondialement d’ici la fin août 2025.

Couverture du rapport :

Le rapport de recherche offre une analyse approfondie basée sur Composant, Type de protection, Utilisateur final et Taille de l’organisation. Il détaille les principaux acteurs du marché, fournissant un aperçu de leur entreprise, de leurs offres de produits, de leurs investissements, de leurs sources de revenus et de leurs applications clés. De plus, le rapport inclut des informations sur l’environnement concurrentiel, l’analyse SWOT, les tendances actuelles du marché, ainsi que les principaux moteurs et contraintes. En outre, il discute de divers facteurs qui ont favorisé l’expansion du marché ces dernières années. Le rapport explore également la dynamique du marché, les scénarios réglementaires et les avancées technologiques qui façonnent l’industrie. Il évalue l’impact des facteurs externes et des changements économiques mondiaux sur la croissance du marché. Enfin, il fournit des recommandations stratégiques pour les nouveaux entrants et les entreprises établies afin de naviguer dans les complexités du marché. [remplacer tous les segments dans la couverture du rapport]

Perspectives d’avenir :

- La détection améliorée par l’IA s’étendra à mesure que les entreprises rechercheront une analyse plus approfondie des menaces par e-mail ciblées.

- L’adoption de la sécurité des e-mails native du cloud augmentera dans les entreprises migrant depuis des systèmes hérités.

- La demande de protection basée sur l’identité augmentera avec la multiplication des tentatives d’usurpation d’identité.

- L’intégration des flux de renseignements sur les menaces deviendra une exigence standard.

- Les petites et moyennes entreprises adopteront des services gérés pour pallier le manque de compétences.

- Les cadres de messagerie à confiance zéro gagneront en acceptation dans les secteurs réglementés.

- Les fournisseurs augmenteront l’automatisation dans les flux de travail de réponse aux incidents.

- Les tendances de travail hybride pousseront les entreprises à renforcer la sécurité des communications à distance.

- Les besoins de conformité réglementaire stimuleront l’investissement dans des outils d’authentification avancés.

- Les partenariats entre fournisseurs de cybersécurité augmenteront l’interopérabilité des produits.