نظرة عامة على السوق:

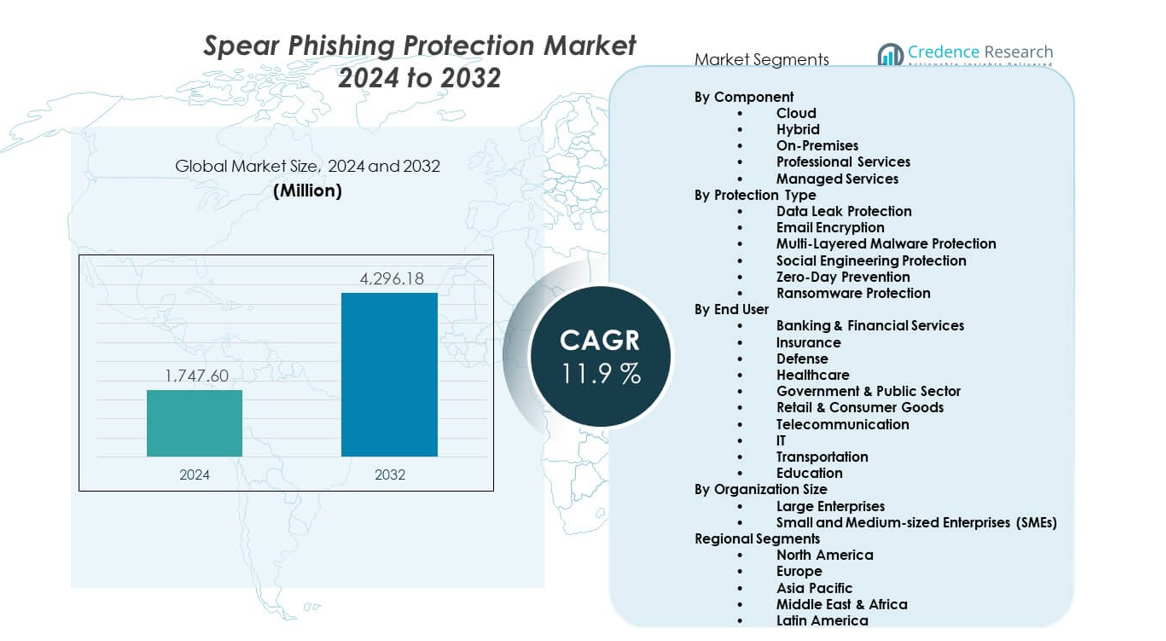

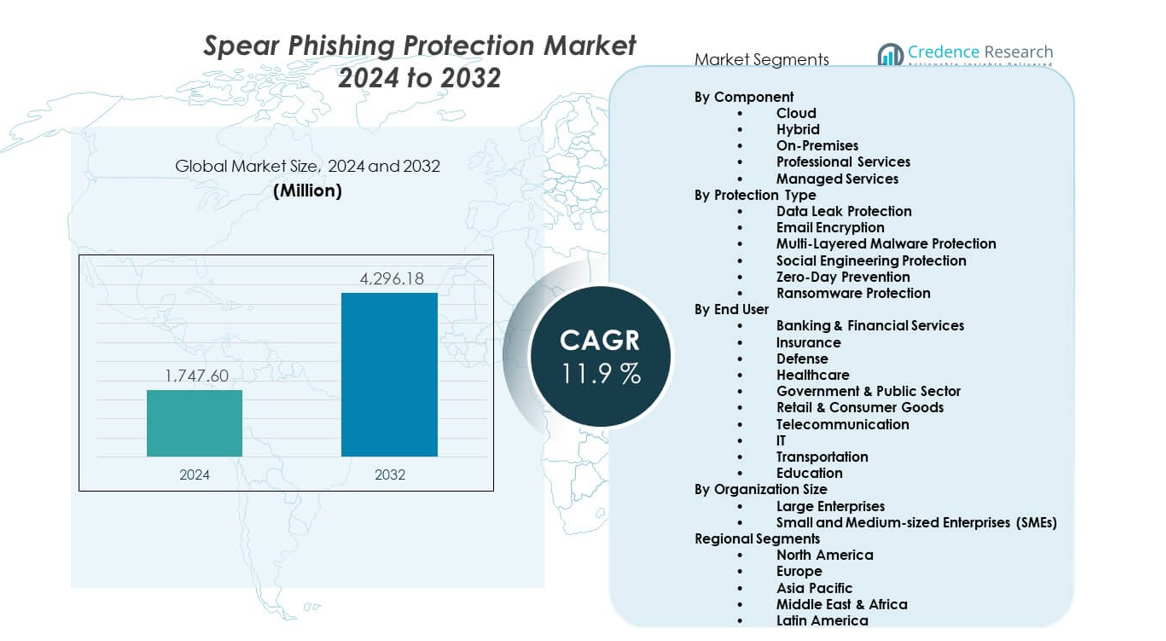

من المتوقع أن ينمو سوق حماية التصيد الاحتيالي المستهدف من 1,747.6 مليون دولار أمريكي في عام 2024 إلى ما يقدر بـ 4,296.18 مليون دولار أمريكي بحلول عام 2032، بمعدل نمو سنوي مركب يبلغ 11.9% من 2024 إلى 2032.

| صفة التقرير |

التفاصيل |

| الفترة التاريخية |

2020-2023 |

| السنة الأساسية |

2024 |

| فترة التوقعات |

2025-2032 |

| حجم سوق حماية التصيد الاحتيالي المستهدف 2024 |

1,747.6 مليون دولار أمريكي |

| سوق حماية التصيد الاحتيالي المستهدف، معدل النمو السنوي المركب |

11.9% |

| حجم سوق حماية التصيد الاحتيالي المستهدف 2032 |

4,296.18 مليون دولار أمريكي |

الاعتماد الأقوى على الاتصالات الرقمية يدفع الشركات لتبني ضوابط مكافحة التصيد الاحتيالي بشكل أسرع وأذكى. يقوم المهاجمون الآن بصياغة رسائل مخصصة باستخدام البيانات المخترقة، مما يدفع الشركات للاستثمار في أدوات الكشف التكيفية. تساعد نماذج الذكاء الاصطناعي في تحليل سلوك المرسل ونبرة الرسالة لوقف التهديدات قبل وصولها إلى صندوق البريد. يضيف اعتماد السحابة والعمل عن بعد نقاط خطر جديدة، مما يزيد الطلب على محركات التصفية في الوقت الفعلي. تعتمد فرق الأمان على التحليلات الجنائية الآلية لتتبع النشاط غير المعتاد عبر الحسابات. يستفيد السوق من القواعد الجديدة التي تتطلب مصادقة بريد إلكتروني أكثر صرامة وفحوصات هوية.

تقود أمريكا الشمالية السوق بسبب الإنفاق القوي على الأمن السيبراني، واعتماد سريع لمعلومات التهديدات، وأطر الامتثال الصارمة. تستضيف المنطقة بائعي التكنولوجيا الرئيسيين وتواجه هجمات مستهدفة متكررة، مما يسرع من نشر الحماية المتقدمة. تليها أوروبا مع ارتفاع الاستثمار مدفوعًا بالضغط التنظيمي وزيادة الرقمنة المؤسسية. تظهر منطقة آسيا والمحيط الهادئ كأسرع المناطق نموًا حيث تدفع الأنظمة السحابية المتوسعة، وزيادة المعاملات عبر الإنترنت، وزيادة حالات اختراق البريد الإلكتروني التجاري الشركات لترقية الدفاعات. تستثمر دول مثل اليابان والهند وأستراليا المزيد في الأمن المدفوع بالذكاء الاصطناعي، بينما تظهر أمريكا اللاتينية والشرق الأوسط اهتمامًا متزايدًا بحماية تهديدات البريد الإلكتروني.

رؤى السوق:

- وصل سوق حماية التصيد الاحتيالي المستهدف إلى 1,747.6 مليون دولار أمريكي في عام 2024 ومن المتوقع أن يصل إلى 4,296.18 مليون دولار أمريكي بحلول عام 2032، بنمو سنوي مركب يبلغ 11.9% بسبب زيادة الهجمات المستهدفة عبر البريد الإلكتروني واحتياجات الأمن المؤسسي الأقوى.

- تتصدر أمريكا الشمالية (38%)، أوروبا (28%)، وآسيا والمحيط الهادئ (22%) السوق بسبب الاستثمار العالي في الأمن السيبراني، القواعد الصارمة للامتثال، والتوسع في النظم الرقمية.

- تعد منطقة آسيا والمحيط الهادئ، التي تمتلك 22%، الأسرع نموًا مدفوعة بالتبني السريع للحوسبة السحابية، التوسع الرقمي، وزيادة محاولات التصيد المستهدفة عبر الاقتصادات الكبرى.

- قاد قطاع السحابة حصة النشر مع تفضيل قوي لحماية البريد الإلكتروني المدفوعة بالذكاء الاصطناعي والقابلة للتوسع عبر المؤسسات.

- احتفظت المؤسسات الكبيرة بالحصة التنظيمية المهيمنة بسبب الأسطح الهجومية الأوسع، احتياجات الامتثال الصارمة، والقدرة الاستثمارية الأعلى.

Access crucial information at unmatched prices!

Request your sample report today & start making informed decisions powered by Credence Research Inc.!

Download Sample

محركات السوق:

زيادة حجم الهجمات المستهدفة عبر البريد الإلكتروني

ينمو سوق حماية التصيد الاحتيالي المستهدف بسبب زيادة التسللات المستهدفة عبر البريد الإلكتروني التي تستغل سلوك المستخدم. يقوم المهاجمون بإنشاء رسائل مخصصة تحاكي التواصل الحقيقي لخداع صانعي القرار. تنشر فرق الأمان مرشحات متقدمة لحظر أنماط المرسلين المشبوهة. تزيد الشركات من الميزانيات لمنع الأضرار السمعة المرتبطة بالاختراقات الناجحة. تساعد أدوات الذكاء الاصطناعي في اكتشاف التقلبات غير العادية في نبرة المحتوى البريدي. تقلل المرشحات السحابية من وقت الاستجابة أثناء الحوادث النشطة. يخلق ذلك ضغطًا على الشركات لتبني التحليلات التنبؤية. يقوم البائعون بترقية المحركات لإيقاف الهجمات عالية الدقة قبل الوصول إلى المستخدمين.

- على سبيل المثال، تقارير Microsoft Defender for Office 365 عن حظر أكثر من 5 مليارات بريد تصيد واحتيالي في عام واحد، مما يبرز حجم التهديدات المستهدفة عبر البريد الإلكتروني.

توسع العمل عن بُعد والتعاون الرقمي

يفتح الارتفاع في العمل عن بُعد طرق هجوم جديدة عبر البيئات الموزعة داخل سوق حماية التصيد الاحتيالي المستهدف. يعتمد الموظفون على التواصل الرقمي، مما يزيد من التعرض للرسائل المصممة. يركز المهاجمون على الشبكات المنزلية والأجهزة غير المدارة. تنشر الشركات أدوات التحقق من الهوية لتأمين وصول الموظفين. تساعد التحليلات السلوكية في تتبع التغيرات المفاجئة في أنماط تسجيل دخول المستخدمين. تدعم المنصات السحابية احتواء التهديدات بسرعة. يعزز ذلك الحاجة إلى أمان متعدد الطبقات للبريد الإلكتروني. يطلق البائعون محركات تكيفية لتعزيز المراقبة في الوقت الحقيقي عبر الفرق العالمية.

- على سبيل المثال، تذكر Google أن Gmail يحظر أكثر من 100 مليون بريد تصيد يوميًا، مع حصة كبيرة تستهدف العمال عن بُعد من خلال الأجهزة الشخصية وغير المدارة.

زيادة تبني المؤسسات لأدوات الأمان المدعومة بالذكاء الاصطناعي والتعلم الآلي

يسرع دمج الذكاء الاصطناعي الطلب داخل سوق حماية التصيد الاحتيالي المستهدف مع تحديث الشركات لدفاعاتها السيبرانية. تقوم نماذج التعلم الآلي بفحص مجموعات ضخمة من بيانات البريد الإلكتروني لاكتشاف التهديدات المعقدة. تحدد هذه المحركات نواقل الهجوم الجديدة بشكل أسرع من الفرق اليدوية. يساعد التصنيف السلوكي في تحديد مستويات المخاطر في ثوانٍ. تتبنى الشركات أدوات اتخاذ القرار الآلية لتقليل تأخيرات التحقيق. تدعم النظم السحابية التحسين المستمر للنماذج. يعزز ذلك دقة تدفقات الكشف للاستخدام المؤسسي. يركز البائعون على لوحات التحكم البديهية التي تبسط تفسير المخاطر لفرق الأمان.

الضغط التنظيمي يدفع نحو الامتثال لمصادقة البريد الإلكتروني

تغذي القواعد الصارمة للامتثال الإنفاق داخل سوق حماية التصيد الاحتيالي الموجه عبر القطاعات المنظمة. تتبنى الصناعات أطر المصادقة لتقليل النشاط غير المصرح به للبريد الإلكتروني. تدفع التفويضات الشركات نحو التحقق من صحة الرسائل المستندة إلى النطاق. تستخدم فرق الإنفاذ أدوات التقارير لتتبع النطاقات المرسلة المشبوهة. توافق المجالس على دعم ميزانية أقوى للبيئات الثقيلة الامتثال. تساعد بوابات البريد الإلكتروني السحابية في تبسيط النشر عبر الشبكات الكبيرة. يدفع ذلك الشركات نحو تحسين السياسات بشكل مستمر. يستفيد البائعون من أتمتة الامتثال لدعم المنظمات التي تواجه دورات تدقيق صارمة.

اتجاهات السوق:

صعود منصات الاستخبارات المدمجة للتهديدات

تشكل منصات الاستخبارات المدمجة سوق حماية التصيد الاحتيالي الموجه من خلال مراقبة أقوى عبر القنوات. تدمج الشركات بيانات البريد الإلكتروني مع سجلات الشبكة لتحليل أعمق. تساعد تغذيات التهديد الشركات في اكتشاف الأنماط المرتبطة بمجموعات الهجوم العالمية. تربط المحركات الآلية سمعة المرسل بسياق الرسالة. تحسن الاستخبارات المشتركة من قدرة الإنذار المبكر. تساعد لوحات التحكم في الوقت الحقيقي الفرق على التصرف بسرعة أثناء التهديدات النشطة. يعزز ذلك تركيز الشركات على وجهات نظر الأمان الموحدة. يوسع البائعون شبكات مشاركة التهديدات لتعزيز الكشف الاستباقي.

- على سبيل المثال، تحلل شبكة استخبارات التهديدات الخاصة بـ Proofpoint أكثر من 6 مليارات رسالة بريد إلكتروني يوميًا، مما يتيح رؤى في الوقت الحقيقي حول نشاط التصيد الاحتيالي العالمي وبنية المهاجمين.

نمو هياكل البريد الإلكتروني ذات الثقة الصفرية

يسرع تبني الثقة الصفرية من التحول داخل سوق حماية التصيد الاحتيالي الموجه. تطبق فرق الأمان التحقق المستمر على كل رسالة واردة. تتطلب السياسات فحوصات صارمة على هوية المرسل وثقة الجهاز. تقيم المحركات سلوك الرسالة بدلاً من الاعتماد على القواعد الثابتة. تنشر الشركات تقسيمًا على مستوى دقيق للحد من الاختراقات الناجمة عن البريد الإلكتروني. تبسط الأدوات السحابية ذات الثقة الصفرية التنفيذ عبر البيئات الهجينة. يعزز ذلك تركيز المؤسسات على قوة المصادقة. يطلق البائعون ميزات معيارية تتناسب مع احتياجات الشركات المتنوعة.

زيادة الأتمتة في سير عمل الاستجابة للحوادث

تكتسب الأتمتة أهمية عبر سوق حماية التصيد الاحتيالي الموجه حيث تقلل الشركات من وقت التحقيق اليدوي. تثير أدوات الاستجابة تنبيهات عند ظهور شذوذ في البريد الإلكتروني. يقلل الحجر الصحي الآلي من تعرض المستخدمين للمحتوى الضار. تدعم سير العمل الفرز السريع للاتصالات المعلّمة. تصنف الروبوتات التهديدات بناءً على النية ونوع الحمولة والهدف. تفضل الشركات الأنظمة التي تقدم إجراءات موجهة دقيقة. يحسن ذلك من اتساق الكشف عبر فرق الأمان. يتبنى البائعون محركات مدفوعة بالكتب الإرشادية لتبسيط التعامل مع التهديدات.

التحول نحو حلول أمان البريد الإلكتروني السحابية الأصل

توسع الحلول السحابية الأصل من تأثيرها داخل سوق حماية التصيد الاحتيالي الموجه. تنتقل المنظمات بأنظمة البريد الإلكتروني إلى منصات السحابة من أجل التوسع. تتولى بوابات السحابة تحليل التهديدات دون حدود الأجهزة. يحسن الفحص في الوقت الحقيقي من سرعة الكشف للشركات الكبيرة. تحصل فرق الأمان على وصول عن بعد إلى لوحات مراقبة. تدعم النماذج متعددة المستأجرين رؤية أوسع للتهديدات. يشجع ذلك الشركات على استبدال الأدوات القديمة الموجودة في الموقع. يركز البائعون على خطط الاشتراك المرنة لجذب الشركات المتنامية.

تحليل تحديات السوق:

تطور تهديدات متزايد وحدود الكشف

تحديات تطور التهديدات تعيق التقدم في سوق حماية التصيد الاحتيالي الموجه. يقوم المهاجمون بتعديل أسلوب الرسائل لتجاوز الفلاتر. تخلق تكتيكات التهرب الجديدة فجوات في سير عمل الكشف. تواجه الشركات صعوبة في تحديد محاولات الانتحال المقنعة للغاية. تواجه محركات السلوك صعوبة عند تحليل رسائل البريد الإلكتروني ذات النصوص القليلة. تحتاج الشركات إلى ضبط مستمر لأنظمة الكشف. يزيد ذلك من الضغط التشغيلي على فرق الأمن. يستثمر البائعون أكثر في أدوات التكيف لمواجهة نماذج الهجوم المتغيرة بسرعة.

تعقيد التكامل العالي وفجوات المهارات في فرق الأمن

تؤثر عقبات التكامل على التبني عبر سوق حماية التصيد الاحتيالي الموجه. تواجه المؤسسات صعوبة في دمج الأدوات الجديدة مع البنية التحتية الحالية. تبطئ الأنظمة القديمة نشر محركات التصفية المتقدمة. تحتاج فرق الأمن إلى مهارات أقوى لإدارة نماذج التهديد المعقدة. تقلل فجوات التدريب من فعالية أدوات الكشف. تؤخر قيود الميزانية التحديثات التقنية عبر المناطق. يزيد ذلك من مخاطر النشر داخل المنظمات. يقدم البائعون توجيهًا موجهًا لتسهيل التكامل وتحسين ثقة المستخدم.

فرص السوق:

إمكانية التوسع في تقنيات الكشف عن التهديدات المعززة بالذكاء الاصطناعي

يخلق الكشف المرتكز على الذكاء الاصطناعي إمكانات نمو قوية لـسوق حماية التصيد الاحتيالي الموجه. تبحث المؤسسات عن محركات تفك شفرة نغمة الرسائل وسلوك المرسل بدقة. يمكن للبائعين تقديم التعرف التكيفي على التهديدات الذي يتوسع مع أعباء العمل السحابية. تسعى المنظمات إلى معالجة أسرع للمعلومات الاستخباراتية لمواجهة الهجمات المستهدفة. يفتح ذلك مسارات لأتمتة الدفاع في الوقت الحقيقي. تستثمر الشركات في التحليلات التنبؤية لتقليل ضعف المستخدمين. يزداد الطلب على أنظمة التحقق من الهوية الذكية التي تمنع محاولات الانتحال.

زيادة الطلب عبر الاقتصادات الناشئة وقطاعات الشركات الصغيرة والمتوسطة

تخلق الأسواق الناشئة آفاق إيرادات جديدة في سوق حماية التصيد الاحتيالي الموجه. تسرع الشركات الصغيرة والمتوسطة من التبني بسبب زيادة التعرض لعمليات الاحتيال عبر البريد الإلكتروني المستهدفة. يمكن للبائعين تقديم أدوات خفيفة الوزن وسحابية تناسب الميزانيات الأصغر. تستثمر البلدان التي تشهد توسعًا رقميًا في أطر تحقق أقوى. يدعم ذلك نشر أوسع لتكنولوجيا منع التهديدات. تتوسع فرص النمو مع تحول الشركات إلى منصات السحابة للتواصل. يضع البائعون حلولًا قابلة للتوسع لتلبية الطلب المتزايد عبر المناطق النامية.

تحليل تقسيم السوق:

حسب المكون

تشكل النشر السحابي الحصة الأكبر في سوق حماية التصيد الاحتيالي الموجه بسبب التبني القوي لمنصات البريد الإلكتروني السحابية ومحركات الكشف عن التهديدات القابلة للتوسع. تجذب النماذج الهجينة الشركات التي تحتاج إلى تحكم مرن عبر البيئات المختلطة. تظل الأنظمة المحلية ذات صلة للقطاعات المنظمة التي تتطلب تحكمًا صارمًا في البيانات. تدعم الخدمات المهنية المؤسسات بالتكامل وتصميم السياسات والتدريب. تزداد الطلبات على الخدمات المدارة بين الشركات الصغيرة والمتوسطة التي تفضل المراقبة الخارجية والاستجابة السريعة للتهديدات. يوسع البائعون محافظ الخدمات لمعالجة التعقيد المتزايد في سير عمل أمان البريد الإلكتروني.

- على سبيل المثال، تفيد Palo Alto Networks بفحص أكثر من 5 مليارات تهديد قائم على السحابة يوميًا من خلال خدماتها الأمنية المقدمة عبر السحابة، مما يدعم حماية البريد الإلكتروني للمؤسسات.

حسب نوع الحماية

تساعد أدوات حماية تسرب البيانات الشركات في منع نقل المعلومات غير المصرح به عبر قنوات الاتصال. يعزز تشفير البريد الإلكتروني من سلامة الرسائل ويؤمن التبادلات الحساسة. تمنع حماية البرمجيات الخبيثة متعددة الطبقات الهجمات التي تعتمد على الحمولة والتي تدخل عبر رسائل البريد الإلكتروني المستهدفة. تساعد حماية الهندسة الاجتماعية في اكتشاف التلاعب النفسي الذي يتجاوز الفلاتر الأساسية. تركز الوقاية من الثغرات الجديدة على الاستغلالات غير المعروفة التي تستهدف الفجوات في بوابات البريد الإلكتروني. تظل حماية الفدية ضرورية بسبب تزايد الهجمات على الأصول المالية والرعاية الصحية والقطاع العام. تدفع الشركات نحو منصات تحليل التهديدات المتكاملة.

- على سبيل المثال، تعالج منصة فالكون من كراودسترايك أكثر من 10 مليارات حدث يوميًا على مستوى العالم، وتشير التقارير إلى أن أكثر من 90% من الهجمات الإلكترونية تبدأ برسالة بريد إلكتروني تصيدية. يوضح هذا الحجم الكبير من النشاط وانتشار طرق الوصول الأولية مثل التصيد الحاجة إلى حماية متعددة الطبقات من التصيد وهجمات الفدية.

حسب المستخدم النهائي

تقود الخدمات المصرفية والمالية في التبني بسبب الهجمات المستهدفة المتكررة على حسابات التنفيذيين. تقوم قطاعات التأمين والدفاع والرعاية الصحية بنشر فلاتر متقدمة لتأمين البيانات الحساسة. تنفذ الوكالات الحكومية ووكالات القطاع العام معايير المصادقة لتقليل محاولات الانتحال. تعزز شركات التجزئة والاتصالات وتقنية المعلومات الحماية بسبب حجم الاتصالات الكبير. تزيد قطاعات النقل والتعليم من الإنفاق مع توسع التفاعل الرقمي عبر العمليات العالمية.

حسب حجم المنظمة

تهيمن الشركات الكبيرة على الاستخدام بسبب المساحات الواسعة للهجوم واحتياجات الامتثال الصارمة. تتبنى الشركات الصغيرة والمتوسطة أدوات قائمة على السحابة توفر تكلفة أقل، ونشر أسرع، ومراقبة تهديدات مُدارة.

التقسيم:

حسب المكون

- السحابة

- هجين

- في الموقع

- الخدمات المهنية

- الخدمات المُدارة

حسب نوع الحماية

- حماية تسرب البيانات

- تشفير البريد الإلكتروني

- حماية البرمجيات الخبيثة متعددة الطبقات

- حماية الهندسة الاجتماعية

- الوقاية من الثغرات الجديدة

- حماية الفدية

حسب المستخدم النهائي

- الخدمات المصرفية والمالية

- التأمين

- الدفاع

- الرعاية الصحية

- الحكومة والقطاع العام

- التجزئة والسلع الاستهلاكية

- الاتصالات

- تقنية المعلومات

- النقل

- التعليم

حسب حجم المنظمة

- الشركات الكبيرة

- الشركات الصغيرة والمتوسطة (SMEs)

التقسيمات الإقليمية

- أمريكا الشمالية

- الولايات المتحدة

- كندا

- المكسيك

- أوروبا

- ألمانيا

- فرنسا

- المملكة المتحدة

- إيطاليا

- إسبانيا

- بقية أوروبا

- آسيا والمحيط الهادئ

- الصين

- اليابان

- الهند

- كوريا الجنوبية

- جنوب شرق آسيا

- بقية آسيا والمحيط الهادئ

- أمريكا اللاتينية

- البرازيل

- الأرجنتين

- بقية أمريكا اللاتينية

- الشرق الأوسط وأفريقيا

- دول مجلس التعاون الخليجي

- جنوب أفريقيا

- بقية الشرق الأوسط وأفريقيا

التحليل الإقليمي:

أمريكا الشمالية

تمتلك أمريكا الشمالية الحصة الأكبر في سوق حماية من التصيد الاحتيالي المتقدم بحوالي 38% بسبب الإنفاق القوي على الأمن السيبراني والتبني السريع لأطر أمان البريد الإلكتروني المتقدمة. تواجه المنطقة حجمًا كبيرًا من الهجمات المستهدفة ضد الشركات والوكالات الحكومية. تقوم الشركات بنشر مرشحات مدعومة بالذكاء الاصطناعي لمواجهة محاولات الانتحال المتطورة. يزيد تبني البريد الإلكتروني السحابي من الطلب على أدوات دفاعية قابلة للتوسع. يزيد الضغط التنظيمي من دفع الشركات نحو نماذج مصادقة أقوى. يعزز ذلك وجود الموردين في جميع أنحاء الولايات المتحدة وكندا. تدعم الشركات التكنولوجية الرائدة الابتكار المستمر داخل هذه المنطقة.

أوروبا

تمثل أوروبا حوالي 28% من الحصة مدعومة بلوائح حماية البيانات الصارمة والوعي العالي بالتهديدات المستهدفة للبريد الإلكتروني. يشجع تطبيق اللائحة العامة لحماية البيانات (GDPR) الشركات على الاستثمار في أطر أمان اتصالات أقوى. تقوم الشركات بترقية المرشحات لمواجهة الهجمات على المؤسسات المالية والوكالات العامة والشركات الصناعية. يزيد الانتقال إلى السحابة عبر الاقتصادات الكبرى من التعرض للتهديدات المستهدفة. يوسع بائعو الأمن عملياتهم لتلبية الطلب على الأدوات التي تركز على الامتثال. يدفع ذلك الاستثمار في أنظمة الحماية القائمة على الهوية. يساعد التعاون الإقليمي بين وكالات الأمن السيبراني في تحسين معايير الكشف.

آسيا والمحيط الهادئ

تمثل منطقة آسيا والمحيط الهادئ حوالي 22% من الحصة وتعتبر المنطقة الأسرع نموًا بسبب الرقمنة السريعة عبر الشركات. يزيد استخدام السحابة المتزايد من التعرض لرسائل التصيد الاحتيالي المستهدفة بدقة. تستثمر دول مثل الهند واليابان وأستراليا في منع تهديدات البريد الإلكتروني المدعومة بالذكاء الاصطناعي. تتبنى الشركات المحلية خدمات الأمن المدارة للتعامل مع زيادة حجم الهجمات. تزيد ميزانيات الأمن السيبراني حيث تعطي المنظمات الأولوية لقنوات الاتصال الآمنة. يدعم ذلك الطلب على الحماية القابلة للتوسع عبر الصناعات المتنوعة. تعزز الاقتصادات الرقمية المتنامية الإمكانات السوقية طويلة الأجل في جميع أنحاء المنطقة.

Shape Your Report to Specific Countries or Regions & Enjoy 30% Off!

تحليل اللاعبين الرئيسيين:

- شركة Proofpoint, Inc.

- شركة Cisco Systems, Inc.

- شركة Microsoft Corporation

- شركة Mimecast Services Limited

- شركة Trend Micro Incorporated

- شركة Barracuda Networks, Inc.

- شركة FireEye, Inc. (Trellix)

- شركة Symantec Corporation (Broadcom Inc.)

- شركة Sophos Group plc

- شركة Fortinet, Inc.

- شركة Palo Alto Networks

- شركة Check Point Software Technologies Ltd.

- شركة Cofense Inc.

- شركة GreatHorn, Inc.

- شركة BAE Systems

- شركة Intel Corporation

- شركة Forcepoint LLC

- شركة PhishLabs

تحليل تنافسي:

يتميز سوق حماية من التصيد الاحتيالي المتقدم بمنافسة شديدة مدفوعة بالابتكار السريع وزيادة الطلب من الشركات. تركز الشركات الرائدة على الكشف المدعوم بالذكاء الاصطناعي، وتحليل السلوك، وحماية تهديدات الهوية لتأمين قنوات الاتصال. تستثمر الشركات في أدوات الأمان السحابية الأصلية التي تحمي القوى العاملة الموزعة. تساعد الاستحواذات الاستراتيجية الموردين في تعزيز أنظمة أمان البريد الإلكتروني وتسريع تكامل المنتجات. يدفع ذلك الشركات لتعزيز قدرات استخبارات التهديدات لمواجهة الهجمات عالية الدقة. يتنافس اللاعبون العالميون على القابلية للتوسع، وسهولة النشر، وقوة الأتمتة. يستهدف الوافدون الجدد الفرص المتخصصة مثل مراقبة الانتحال في الوقت الفعلي وتحليل الحمولة المتقدم.

التطورات الأخيرة:

- في نوفمبر 2025، أعلنت شركة تريند مايكرو عن إطلاق حزمة الأمان Trend Vision One AI في AWS re:Invent في ديسمبر 2025. هذه هي الحزمة الأولى التي تقدم إدارة تعرض استباقية ومركزية مع تحليلات لا مثيل لها للبيئات المدفوعة بالذكاء الاصطناعي، مما يحمي مجموعة تطبيقات الذكاء الاصطناعي بالكامل من تطوير النموذج إلى وقت التشغيل. يقوم الماسح الضوئي للذكاء الاصطناعي بمراقبة النماذج باستمرار للكشف عن الثغرات وتطبيق حواجز الذكاء الاصطناعي للدفاع ضد التهديدات.

- في سبتمبر 2025، دخلت تريند مايكرو في شراكة استراتيجية مع Invision Cyber، وهي وكيل إدارة تأمين إلكتروني جديد (MGA). تم تصميم الشراكة لتقديم حل تأمين إلكتروني مخصص لعملاء تريند مايكرو في الولايات المتحدة، يعتمد على رؤى المخاطر الإلكترونية في الوقت الفعلي والاكتتاب المدفوع بالبيانات. تقدم Invision حدود سعة تصل إلى 10 ملايين دولار عبر مجموعة واسعة من التغطيات بما في ذلك انقطاع الأعمال، الابتزاز الإلكتروني، والاستجابة للحوادث.

- في مايو 2025، أطلقت شركة Proofpoint, Inc. عرضها الجديد لحوكمة الاتصالات الرقمية مع تحسينات في الالتقاط والأرشفة والإشراف. أعلنت الشركة عن قدرات مدعومة بالذكاء الاصطناعي تشمل البحث الذكي، والأرشفة العالمية المتقدمة، والإشراف المدفوع بالتعلم الآلي لدعم متطلبات الامتثال. يتوفر الآن أرشيف Proofpoint على Amazon Web Services (AWS)، مع بدء عمليات الانتقال للعملاء الحاليين في الربع الثالث من 2025. بالإضافة إلى ذلك، من المتوقع أن تكون القدرات الجديدة لـ Proofpoint Supervision وAutomate متاحة عالميًا من خلال طرح مرحلي يبدأ في الربع الثاني من 2025.

- في أبريل 2025، أعلنت Proofpoint عن إطلاق أول حل أمني موحد للبيانات في الصناعة يجمع بين منع فقدان البيانات (DLP)، وإدارة وضع أمان البيانات (DSPM)، وإدارة التهديدات الداخلية في بنية واحدة. تم بناء هذا الحل على Proofpoint Nexus مع وكلاء الذكاء الاصطناعي، مما يمكن المؤسسات من تحديد البيانات الحساسة وتصنيفها بشكل صحيح وإدارة الوصول عبر جميع القنوات. من المتوقع أن تكون القدرات الجديدة متاحة عالميًا بحلول نهاية أغسطس 2025.

تغطية التقرير:

يقدم تقرير البحث تحليلًا متعمقًا يعتمد على المكونات، نوع الحماية، المستخدم النهائي، وحجم المنظمة. يقدم تفاصيل عن اللاعبين الرئيسيين في السوق، مع نظرة عامة على أعمالهم، وعروض منتجاتهم، واستثماراتهم، ومصادر إيراداتهم، والتطبيقات الرئيسية. بالإضافة إلى ذلك، يتضمن التقرير رؤى حول البيئة التنافسية، وتحليل SWOT، والاتجاهات الحالية في السوق، بالإضافة إلى المحركات والقيود الرئيسية. علاوة على ذلك، يناقش التقرير العوامل المختلفة التي أدت إلى توسع السوق في السنوات الأخيرة. كما يستكشف ديناميكيات السوق، والسيناريوهات التنظيمية، والتطورات التكنولوجية التي تشكل الصناعة. يقيم تأثير العوامل الخارجية والتغيرات الاقتصادية العالمية على نمو السوق. وأخيرًا، يقدم توصيات استراتيجية للوافدين الجدد والشركات القائمة للتنقل في تعقيدات السوق. [استبدل جميع segments in report coverage]

التوقعات المستقبلية:

- سيزداد استخدام الكشف المعزز بالذكاء الاصطناعي مع سعي الشركات لتحليل أقوى للتهديدات البريدية المستهدفة.

- سيزداد تبني أمان البريد الإلكتروني السحابي عبر المؤسسات التي تنتقل من الأنظمة القديمة.

- سيزداد الطلب على الحماية القائمة على الهوية مع زيادة محاولات الانتحال.

- سيصبح دمج تغذيات معلومات التهديدات مطلبًا قياسيًا.

- ستتبنى الشركات الصغيرة والمتوسطة الخدمات المدارة لتعويض نقص المهارات.

- ستحظى أطر البريد الإلكتروني ذات الثقة الصفرية بقبول أوسع في القطاعات المنظمة.

- سيزيد البائعون من الأتمتة داخل تدفقات عمل الاستجابة للحوادث.

- ستدفع اتجاهات العمل الهجين الشركات لتعزيز أمان الاتصالات عن بُعد.

- ستدفع احتياجات الامتثال التنظيمي للاستثمار في أدوات المصادقة المتقدمة.

- ستزداد الشراكات بين بائعي الأمن السيبراني لتحسين تداخل المنتجات.