نظرة عامة على السوق

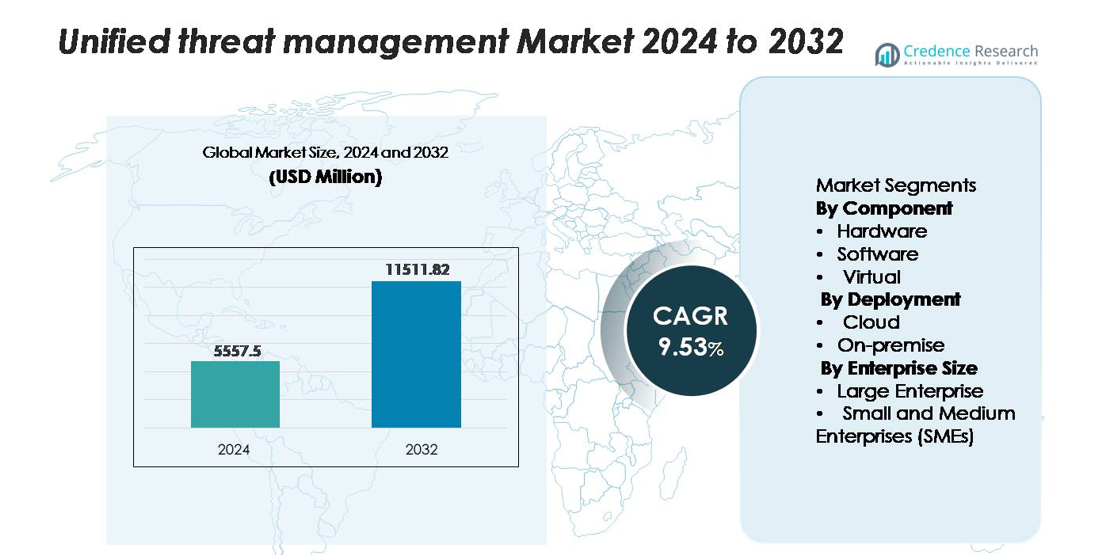

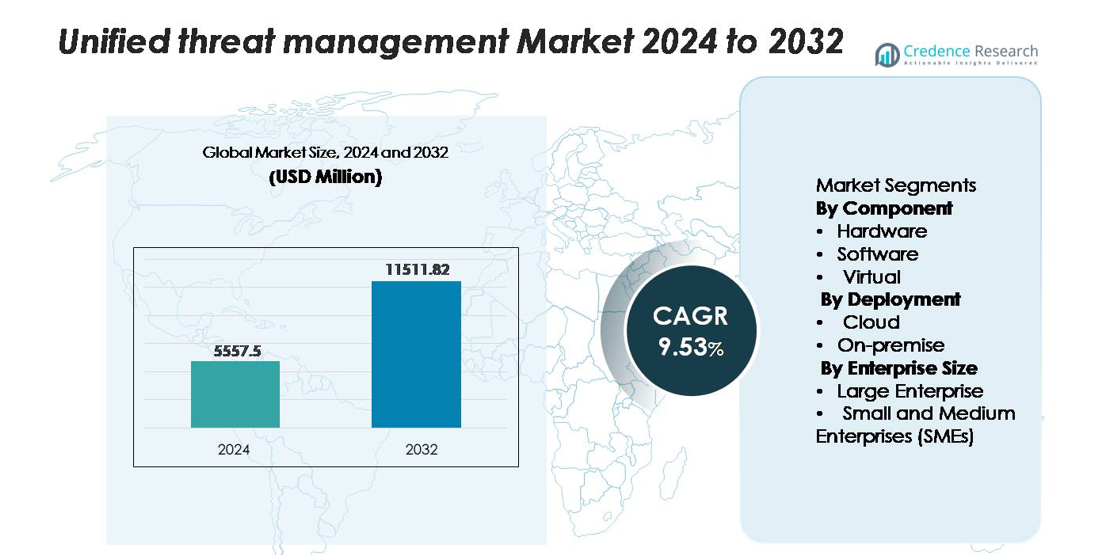

تم تقييم سوق إدارة التهديدات الموحدة (UTM) العالمي بمبلغ 5,557.5 مليون دولار أمريكي في عام 2024 ومن المتوقع أن يصل إلى 11,511.82 مليون دولار أمريكي بحلول عام 2032، بمعدل نمو سنوي مركب يبلغ 9.53% خلال فترة التوقعات.

| صفة التقرير |

التفاصيل |

| الفترة التاريخية |

2020-2023 |

| السنة الأساسية |

2024 |

| فترة التوقعات |

2025-2032 |

| حجم سوق إدارة التهديدات الموحدة 2024 |

5,557.5 مليون دولار أمريكي |

| سوق إدارة التهديدات الموحدة، معدل النمو السنوي المركب |

9.53% |

| حجم سوق إدارة التهديدات الموحدة 2032 |

11,511.82 مليون دولار أمريكي |

تشمل البائعين الرائدين في سوق إدارة التهديدات الموحدة (UTM) شركات مثل Fortinet، Cisco Systems، Sophos، Check Point Software Technologies، وWatchGuard Technologies، حيث تقدم جميعها منصات متكاملة تجمع بين الجدران النارية، ومنع التسلل، والشبكات الافتراضية الخاصة الآمنة، وتصفية الويب، والتحكم المركزي في السياسات. تعزز هذه الشركات التنافسية من خلال الأجهزة عالية الأداء، ونماذج الأمان المقدمة عبر السحابة، وذكاء التهديدات المعزز بالذكاء الاصطناعي. تمثل أمريكا الشمالية أكبر سوق إقليمي بحصة تبلغ حوالي 40.5%، مدفوعة بنضج الأمن السيبراني المتقدم، واعتماد السحابة الواسع، والإنفاق القوي للشركات. تظل أوروبا، بحصة تقارب 30%، ثاني أكبر منطقة، مدعومة بالامتثال الصارم للمتطلبات واحتياجات حماية البنية التحتية الرقمية المتزايدة.

رؤى السوق

- تم تقييم سوق إدارة التهديدات الموحدة (UTM) بمبلغ 5,557.5 مليون دولار أمريكي في عام 2024 ومن المتوقع أن يصل إلى 11,511.82 مليون دولار أمريكي بحلول عام 2032، مسجلاً معدل نمو سنوي مركب يبلغ 9.53% خلال فترة التوقعات.

- يتم دفع نمو السوق من خلال زيادة الهجمات السيبرانية متعددة الاتجاهات، وتوسع الشبكات الهجينة، وازدياد حاجة الشركات لمنصات أمان موحدة تدمج بين الجدران النارية، ونظام منع التسلل، والشبكات الافتراضية الخاصة، وميزات ذكاء التهديدات عبر واجهة واحدة.

- تشمل الاتجاهات الرئيسية التبني السريع لأنظمة إدارة التهديدات الموحدة المقدمة عبر السحابة، ودمج تحليلات التهديدات المدفوعة بالذكاء الاصطناعي، والطلب المتزايد على الأجهزة الافتراضية التي تدعم أحمال العمل الافتراضية ومتعددة السحابة؛ يظل العتاد هو الجزء المهيمن من المكونات.

- يتشكل المشهد التنافسي من قبل اللاعبين الرائدين مثل Fortinet، وCisco، وSophos، وCheck Point، وWatchGuard، حيث يعزز كل منهم الأداء، والقابلية للتوسع، وقدرات الإدارة الموحدة؛ تشمل القيود عنق الزجاجة في الأداء وتعقيد التكوين المتزايد.

- إقليمياً، تمتلك أمريكا الشمالية حصة تبلغ ~40.5%، تليها أوروبا بحصة ~30% وآسيا والمحيط الهادئ بحصة تتراوح بين 20-35%؛ حسب النشر، تتصدر أنظمة إدارة التهديدات الموحدة القائمة على السحابة بسبب القابلية للتوسع والرؤية المركزية.

Access crucial information at unmatched prices!

Request your sample report today & start making informed decisions powered by Credence Research Inc.!

Download Sample

تحليل تجزئة السوق:

حسب المكون

يظل العتاد هو الجزء المهيمن من المكونات، حيث يستحوذ على أكبر حصة في السوق مع استمرار المؤسسات في الاعتماد على أجهزة UTM المخصصة لحماية المحيط عالية الأداء، والتوجيه المتكامل، والكشف الموحد عن التهديدات. يتم تعزيز الطلب من قبل المنظمات التي تسعى للحصول على جدار ناري موحد، ومنع التسلل، وشبكة VPN، وتصفية البوابات في جهاز واحد في الموقع لتبسيط الإدارة وتقليل التعقيد. تكتسب أنظمة UTM المستندة إلى البرامج زخماً مع تبني الشركات لنماذج الترخيص المرنة وميزات التحليلات المحسنة، بينما تتوسع أنظمة UTM الافتراضية بشكل مطرد بسبب اعتماد الافتراضية والحاجة إلى تنفيذ أمني قابل للتوسع ومستند إلى المشرف عبر البيئات الموزعة.

- على سبيل المثال، يوفر جهاز FortiGate 1800F من Fortinet—وهو جهاز UTM للعتاد منتشر على نطاق واسع—قدرة مرور جدار ناري تصل إلى 198 جيجابت في الثانية وأداء حماية من التهديدات يصل إلى 20 جيجابت في الثانية، مما يوفر للمؤسسات التفتيش عالي السعة المطلوب لنشر UTM بقيادة العتاد.

حسب النشر

يحتفظ النشر السحابي بحصة السوق المهيمنة، مدفوعاً بالانتقال السريع إلى البنى التحتية السحابية الهجينة والمتعددة التي تتطلب ضوابط أمان مركزية ومرنة ومحدثة باستمرار. تفضل المنظمات أنظمة UTM المقدمة عبر السحابة لتوفيرها الأسرع، ومرونة الاشتراك، وتقليل العبء على العتاد. كما يتيح هذا النموذج تحديثات استخبارات التهديدات في الوقت الفعلي وتحسين الحماية ضد الهجمات الناشئة. يظل النشر في الموقع ذا صلة للقطاعات التي لديها متطلبات صارمة للإقامة البيانات والامتثال، حيث يوفر التحكم التشغيلي الكامل والمعالجة ذات زمن الانتقال المنخفض للأعباء الحساسة، خاصة في الصناعات المنظمة والبيئات المعزولة جغرافياً.

- على سبيل المثال، يمكن نشر سلسلة Sophos Firewall الافتراضية XGS عبر بيئات سحابية متنوعة، بما في ذلك VMware وHyper-V وKVM. تتوسع هذه الأجهزة الافتراضية حتى 16 نواة في التكوينات المرخصة القياسية، مع خيار ترخيص “نواة غير محدودة” متاح.

حسب حجم المؤسسة

تهيمن المؤسسات الكبيرة على حصة السوق بسبب أنظمتها البيئية لتكنولوجيا المعلومات الواسعة، وارتفاع تعرضها للتهديدات السيبرانية المعقدة، وزيادة اعتمادها على البنى الأمنية المتكاملة التي تتطلب حلول UTM متقدمة. تستثمر في التفتيش متعدد الطبقات، والأجهزة ذات الإنتاجية العالية، وإدارة السياسات الموحدة لتأمين العديد من الفروع والأصول المتصلة بالسحابة. تُظهر المؤسسات الصغيرة والمتوسطة (SMEs) زخم نمو قوي حيث تعطي الأولوية للمنصات الأمنية الشاملة والفعالة من حيث التكلفة لتبسيط الحماية وتقليل العبء الإداري. تسرع النماذج القائمة على الاشتراك وخدمات UTM المدارة من تبنيها في بيئات المؤسسات الصغيرة والمتوسطة ذات الموارد المحدودة.

محركات النمو الرئيسية

تعقيد التهديدات السيبرانية المتزايد وتوسع سطح الهجوم

يستمر تزايد حجم وتعقيد الهجمات السيبرانية في تعزيز الطلب على حلول إدارة التهديدات الموحدة. تواجه الشركات تهديدات متطورة مثل التسللات متعددة الاتجاهات، والفدية كخدمة، والبرامج الضارة المشفرة، وحملات التصيد المتقدمة التي تتجاوز الأدوات الأمنية التقليدية. ومع توسع المؤسسات في أنظمتها الرقمية من خلال نقاط النهاية المتنقلة، واعتماد السحابة الهجينة، والقوى العاملة الموزعة، يتزايد سطح الهجوم بشكل كبير. توفر منصات UTM دفاعات موحدة تدمج الجدران النارية، ومنع التسلل، ومكافحة الفيروسات، وتصفية البوابات، وقدرات VPN الآمنة، مما يسمح للمؤسسات بمكافحة التهديدات المتنوعة من خلال وحدة تحكم إدارة واحدة. يقلل هذا التقارب من التجزئة التشغيلية ويضمن تنفيذ السياسات بشكل متسق عبر الشبكات. يشجع الضغط التنظيمي المتزايد حول حماية البيانات، والإبلاغ عن الحوادث، والامتثال للأمن السيبراني المؤسسات على تبني أطر شاملة وموحدة قادرة على اكتشاف التهديدات في الوقت الفعلي وتنسيق الاستجابة السريعة.

- على سبيل المثال، توفر جهاز Quantum 6600 من Check Point أداء جدار ناري يصل إلى 18 جيجابت في الثانية وأداء منع التهديدات يصل إلى 3.7 جيجابت في الثانية (تحت ظروف اختبار المؤسسات)، مما يمكن المؤسسات من فحص كميات كبيرة من حركة المرور المشفرة مع الحفاظ على رؤية متقدمة للتهديدات عبر أسطح الهجوم المتوسعة.

تزايد الطلب على حلول أمنية متكاملة وفعالة من حيث التكلفة

تعتمد المؤسسات التي تهتم بالميزانية، وخاصة الشركات الصغيرة والمتوسطة، بشكل متزايد على منصات UTM لتقليل التعقيد والتكلفة المرتبطة بإدارة منتجات الأمان المستقلة المتعددة. يلغي جهاز UTM واحد الحاجة إلى ترخيص ونشر ودمج وصيانة أنظمة منع التسلل المنفصلة، ومرشحات الويب، وبوابات VPN، ومحركات مكافحة البرامج الضارة. لا يقلل هذا الدمج من النفقات الأولية فحسب، بل يقلل أيضًا من التكاليف التشغيلية المخفية المرتبطة بالصيانة، وتنسيق البائعين، والمهارات الأمنية المتخصصة. ومع مواجهة فرق تكنولوجيا المعلومات لقيود السعة، تتيح البنية المبسطة لحلول UTM إدارة أسهل، وتحديثات تلقائية، وإدارة سياسات مركزية. تزيد UTMs المستندة إلى السحابة من القدرة على تحمل التكاليف من خلال تقديم تسعير يعتمد على الاستهلاك وقابلية التوسع المرنة. كما أن التحول نحو الحماية المتكاملة مدفوع بزيادة الوعي بالفجوات الأمنية التي تنشأ عندما تفشل الأدوات المجزأة في تبادل المعلومات أو توفير رؤية موحدة.

- على سبيل المثال، يوفر جهاز Firebox T85 من WatchGuard ما يصل إلى 4.96 جيجابت في الثانية من إنتاجية الجدار الناري وأكثر من 940 ميجابت في الثانية من أداء حماية التهديدات (فحص UTM الكامل) ضمن شكل مكتبي مدمج، مما يمنح الشركات الصغيرة والمتوسطة قدرة فحص بمستوى المؤسسات دون الحاجة إلى أجهزة أمان متعددة.

النمو السريع للعمل عن بُعد وهياكل الشبكات الموزعة

لقد زادت التحولات العالمية نحو بيئات العمل عن بُعد والهجينة من الحاجة إلى نهج أمني موحد لحماية المستخدمين والأجهزة والشبكات المؤسسية بغض النظر عن الموقع. تدعم حلول UTM نشر VPN الآمن، والأنفاق المشفرة، والوصول المستند إلى الهوية، وفحص حركة المرور المستمر—وهي قدرات أساسية لحماية الموظفين الذين يعملون عبر شبكات المنازل غير الآمنة وبيئات Wi-Fi العامة. ومع توسع الشركات في العمليات الرقمية عبر مكاتب الفروع والمواقع الطرفية الموزعة، تُمكّن أجهزة UTM من حماية محيطية قابلة للتوسع مع سياسات أمان متسقة. يعزز دمج وظائف SD-WAN في منصات UTM الحديثة الأداء من خلال تحسين توجيه حركة المرور مع الحفاظ على فحص التهديدات عبر الشبكات الموزعة. كما زاد العمل عن بُعد من اعتماد الخدمات السحابية، مما يعزز الحاجة إلى UTM مع بوابات أمان سحابية وتحليلات موحدة للحفاظ على الرؤية والتحكم من النهاية إلى النهاية عبر البيئات الهجينة.

الاتجاهات والفرص الرئيسية

توسع نماذج UTM المقدمة عبر السحابة والأمن كخدمة

يستمر نشر UTM المستند إلى السحابة في التسارع مع انتقال الشركات نحو استراتيجيات السحابة أولاً وبيئات تكنولوجيا المعلومات اللامركزية. تقدم حلول UTM المقدمة عبر السحابة توسعاً مرناً، وتحديثات تلقائية، ومعلومات تهديدات عالمية في الوقت الفعلي، مما يعالج القيود المفروضة على الأجهزة المرتبطة بالأجهزة. يخلق هذا الاتجاه فرصاً للبائعين لتقديم نماذج الأمن كخدمة (SECaaS) التي تبسط التنفيذ وتقلل من النفقات الرأسمالية. تستفيد المنظمات من لوحات التحكم المركزية التي تدير الجدران النارية الافتراضية، وصناديق الرمل، وعناصر التحكم في الوصول، ومنع التسلل عبر منصات السحابة المتعددة. يزيد التحول المستمر نحو التطبيقات المعبأة في حاويات والحوسبة بدون خادم من أهمية قدرات UTM السحابية الأصلية. يمكن للبائعين الاستفادة من الطلب المتزايد على بوابات السحابة الآمنة والهياكل متعددة المستأجرين المصممة لمقدمي الخدمات المدارة الذين يخدمون قواعد كبيرة من الشركات الصغيرة والمتوسطة. مع تبني الشركات للشبكات الهجينة والمتعددة السحابة، يظهر UTM المقدم عبر السحابة كطريق نمو حيوي.

- على سبيل المثال، يدعم نظام Cisco’s Secure Firewall Threat Defense Virtual (FTDv) ما يصل إلى 16 وحدة معالجة مركزية افتراضية ويوفر معدل نقل جدار ناري يصل إلى 14 جيجابت في الثانية في تكوينات محسّنة للسحابة، مما يمكّن من فحص عالي السعة عبر البيئات الهجينة والمتعددة السحابة.

دمج الذكاء الاصطناعي والتحليلات السلوكية وقدرات الثقة الصفرية

أحد الاتجاهات الرئيسية التي تشكل سوق UTM هو دمج الذكاء الاصطناعي والتعلم الآلي والتحليلات السلوكية لتعزيز اكتشاف التهديدات في الوقت الحقيقي وتقليل الاعتماد على العمليات الأمنية اليدوية. يمكن لـ UTMs المدعومة بالذكاء الاصطناعي تحليل أنماط المرور وسلوك المستخدم وإشارات الشذوذ لتحديد التهديدات غير المعروفة سابقًا، وأتمتة إجراءات الاستجابة للحوادث، وتحسين دقة الاكتشاف بشكل عام. يقوم البائعون بتضمين مبادئ الوصول إلى الشبكة ذات الثقة الصفرية (ZTNA) – مثل التحقق المستمر، والتجزئة الدقيقة، والسياسات القائمة على الهوية – في أطر عمل UTM لمعالجة نواقل الهجوم الحديثة التي تستغل الحركة الجانبية. يفتح هذا الدمج فرصًا لتقديم أمان أكثر تقدمًا وتنبؤًا ووعيًا بالسياق. تسعى المؤسسات بشكل متزايد إلى مثل هذه القدرات الذكية لمواجهة الهجمات المتطورة، وتقليل الإيجابيات الكاذبة، والحفاظ على الأمان عبر البيئات الديناميكية التي تشمل القوى العاملة عن بُعد، وأجهزة إنترنت الأشياء، والشبكات الافتراضية.

- على سبيل المثال، تعالج منصة Vision One من Trend Micro أكثر من 6 تريليونات حدث أمني سنويًا وتدمج البيانات من أكثر من 35 جهاز استشعار أصلي وطرف ثالث، مما يمكّن من الارتباط المدعوم بالذكاء الاصطناعي الذي يغذي مباشرة محركات سياسات الثقة الصفرية لاحتواء التهديدات الديناميكي والآلي.

الاعتماد المتزايد على UTMs الافتراضية للبيئات الهجينة والافتراضية

إن صعود الافتراضية والبنى التحتية المتقاربة برمجيًا والشبكات المعرفة برمجيًا يخلق فرصًا قوية لنشر UTMs الافتراضية. تتيح UTMs الافتراضية للمؤسسات تنفيذ الأمان مباشرة داخل المشرفين الافتراضيين، وأعباء العمل السحابية، والسحب الخاصة الافتراضية دون الاعتماد على الأجهزة المادية. توفر التوفير السريع، وتكاليف النشر المنخفضة، وقابلية التوسع المتوافقة مع نمو الآلات الافتراضية. مع توسع الشركات في عمليات السحابة الهجينة، تضمن UTMs الافتراضية حماية متسقة عبر البيئات متعددة المواقع مع دعم أعباء العمل المعبأة في حاويات وهياكل الخدمات المصغرة. هذا الاتجاه قوي بشكل خاص بين المؤسسات الكبيرة التي تتطلب نماذج أمان مرنة وقابلة للتوسع وملائمة للأتمتة. البائعون الذين يقدمون أشكالًا افتراضية ذات معدل نقل عالٍ، وتكاملات API، وتوافق مع التنسيق في وضع جيد لالتقاط الطلب المتزايد من المؤسسات الناضجة رقميًا.

التحديات الرئيسية

اختناقات الأداء وقيود القابلية للتوسع في البيئات ذات الحركة المرورية العالية

أحد أكبر التحديات التي تواجه أنظمة UTM هو إمكانية تدهور الأداء عندما تعمل وظائف الأمان المتعددة في وقت واحد، خاصة في البيئات ذات النطاق الترددي العالي أو الحساسة للتأخير. مع نمو حركة مرور الشبكة بسبب اعتماد السحابة، وانتشار أجهزة إنترنت الأشياء، وتدفقات البيانات المشفرة ذات الحجم الكبير، قد تكافح أجهزة UTM للحفاظ على معدل النقل أثناء تنفيذ فحص الحزم العميق، وفك تشفير SSL، ومنع التسلل، وفحص البرامج الضارة في وقت واحد. غالبًا ما تتطلب المنظمات ذات البنى التحتية الموزعة الكبيرة أجهزة متقدمة وعالية السعة، مما يزيد من تكاليف النشر والترقية. تفرض قيود الأداء مخاطر عندما تعتمد المؤسسات بشكل كبير على اكتشاف التهديدات في الوقت الحقيقي والفحص المستمر. يجب على البائعين تعزيز تسريع الأجهزة، وتحسين محركات البرمجيات، واعتماد تقنيات الفحص الذكية للتغلب على هذه المخاوف المتعلقة بالقابلية للتوسع.

نقص المهارات وتعقيد إدارة أنظمة التهديد المتطورة

على الرغم من طبيعتها المتكاملة، لا تزال منصات UTM تتطلب محترفين مهرة يفهمون مشهد التهديدات المعقدة، وتكوين السياسات، ووظائف الأمان متعددة الطبقات. يجعل النقص العالمي في مواهب الأمن السيبراني من الصعب على المؤسسات – خاصة الشركات الصغيرة والمتوسطة – نشر وضبط وصيانة أنظمة UTM بشكل فعال. يمكن أن تؤدي الأخطاء في التكوين، وتحديث القواعد غير الصحيح، ونقص المراقبة المستمرة إلى خلق نقاط ضعف قد يستغلها المهاجمون. مع تطور التهديدات بسرعة، يجب على المؤسسات التكيف باستمرار مع السياسات والحفاظ على تغذية معلومات التهديدات، مما يضع ضغطًا تشغيليًا على فرق الأمان المحدودة. يزداد التعقيد أكثر في البنى التحتية الهجينة حيث يجب أن تتفاعل أنظمة UTM مع الأدوات السحابية الأصلية، وأنظمة الهوية، ومنصات اكتشاف النقاط النهائية. يتطلب معالجة هذا التحدي استثمارات من البائعين في الأتمتة، وواجهات مبسطة، وعروض خدمات UTM المدارة.

تحليل إقليمي

أمريكا الشمالية

تهيمن أمريكا الشمالية على سوق UTM بحصة سوقية تبلغ حوالي 40.5%، مدفوعة بالبنية التحتية المتقدمة لتكنولوجيا المعلومات في الولايات المتحدة وكندا، والوعي العالي بالأمن السيبراني، واعتماد السحابة بشكل واسع. تواجه المؤسسات في هذه المنطقة مشهد تهديدات معقد وضغوط تنظيمية، مما يدفع إلى استثمارات أمنية موحدة. يعزز وجود مزودي خدمات الأمان المدارة الناضجين (MSSPs) وبائعي UTM الرائدين من اختراق السوق. تفضل المنظمات المنصات الموحدة التي تجمع بين جدار الحماية، ومنع التسلل، والشبكة الافتراضية الخاصة (VPN)، وقدرات تصفية المحتوى، مما يبسط الإدارة ويقلل من التكاليف في الشبكات الكبيرة الموزعة.

أوروبا

تشكل أوروبا حوالي 30% من سوق UTM العالمي، مدعومة بلوائح صارمة لحماية البيانات (مثل GDPR) وقاعدة صناعية متنوعة تشمل التصنيع والتمويل والرعاية الصحية والاتصالات. تقوم المؤسسات في المملكة المتحدة وألمانيا وفرنسا والدول الاسكندنافية بنشر حلول إدارة التهديدات الموحدة بشكل متزايد لمعالجة الامتثال التنظيمي، وحماية البنية التحتية الحيوية، وإدارة العمليات متعددة البلدان. يتم تعزيز النمو بشكل أكبر من خلال ارتفاع معدلات الهجمات السيبرانية، والتحول الرقمي عبر اقتصادات الاتحاد الأوروبي، وضرورة وجود أطر أمنية متكاملة تقدم رؤية وإدارة مركزية عبر هياكل الشبكات المعقدة.

آسيا والمحيط الهادئ

تمتلك منطقة آسيا والمحيط الهادئ حصة سوقية تقدر بـ 20%–35% وهي المنطقة الأسرع نموًا في اعتماد UTM. تشهد دول مثل الصين والهند واليابان وجنوب شرق آسيا رقمنة سريعة، وهجرة إلى السحابة، وزيادة في الاستثمار في الأمن السيبراني من قبل كل من المؤسسات والحكومات. تفضل الشركات الصغيرة والمتوسطة في المنطقة منصات UTM الشاملة والفعالة من حيث التكلفة لتأمين الفروع البعيدة، والعمليات الموزعة، والقوى العاملة المتنقلة. يسرع توسع البائعين، وبناء نظم قنوات محلية، وتعزيز أطر الأمان السحابي الإقليمية من اعتماد حلول UTM عبر القطاعات المتنوعة.

أمريكا اللاتينية

تشكل أمريكا اللاتينية حوالي 5%–8% من سوق UTM العالمي. يقود النمو البرازيل والمكسيك وتشيلي، حيث تقوم المؤسسات والمنظمات في القطاع العام بتحديث مواقفها الأمنية استجابة لزيادة حوادث الفدية واعتماد الخدمات الرقمية. تجذب حلول UTM بسبب وظائفها الموحدة، وتكلفتها المعقولة، وإدارتها المبسطة، خاصة للمنظمات المتوسطة الحجم. يعزز زيادة الهجرة إلى السحابة في المنطقة، والطلب على خدمات الأمان المحلية، وتوسع وجود MSSP من زخم السوق على الرغم من القيود الاقتصادية والمتعلقة بالبنية التحتية.

الشرق الأوسط وأفريقيا

تمثل منطقة الشرق الأوسط وأفريقيا (MEA) حصة تتراوح بين 4% و6% من السوق العالمية لإدارة التهديدات الموحدة (UTM). يقود النمو مبادرات التحول الرقمي الوطنية، ونشر البنية التحتية الذكية، وزيادة الإنفاق على الأمن السيبراني في دول مجلس التعاون الخليجي (GCC)، وجنوب أفريقيا ونيجيريا. تقوم المؤسسات بنشر حلول UTM لحماية شبكات الفروع، والعمليات البعيدة، والأصول المتصلة بالسحابة، وغالبًا ما تكون مدعومة بتفويضات حكومية للأمن السيبراني. يؤدي العدد المحدود من المحترفين المهرة في مجال الأمن والأطر الأمنية المجزأة في الأسواق الناشئة إلى زيادة الطلب على منصات UTM المتكاملة وعروض الخدمات المدارة.

تقسيمات السوق:

حسب المكون

- الأجهزة

- البرمجيات

- الافتراضية

حسب النشر

حسب حجم المؤسسة

- المؤسسات الكبيرة

- المؤسسات الصغيرة والمتوسطة (SMEs)

حسب الجغرافيا

- أمريكا الشمالية

- الولايات المتحدة

- كندا

- المكسيك

- أوروبا

- ألمانيا

- فرنسا

- المملكة المتحدة

- إيطاليا

- إسبانيا

- بقية أوروبا

- آسيا والمحيط الهادئ

- الصين

- اليابان

- الهند

- كوريا الجنوبية

- جنوب شرق آسيا

- بقية آسيا والمحيط الهادئ

- أمريكا اللاتينية

- البرازيل

- الأرجنتين

- بقية أمريكا اللاتينية

- الشرق الأوسط وأفريقيا

- دول مجلس التعاون الخليجي

- جنوب أفريقيا

- بقية الشرق الأوسط وأفريقيا

المشهد التنافسي

يتميز المشهد التنافسي لسوق إدارة التهديدات الموحدة (UTM) بمشاركة قوية من قادة الأمن السيبراني العالميين الذين يقدمون منصات أمنية متكاملة وعالية الأداء. تهيمن شركات مثل Fortinet وCisco Systems وSophos وCheck Point Software Technologies وWatchGuard Technologies من خلال محفظات منتجات واسعة تجمع بين الجدران النارية ومنع التسلل والشبكات الافتراضية الخاصة الآمنة وتصفية الويب وإدارة السياسات المركزية. يركز هؤلاء البائعون على الإنتاجية العالية والتفتيش منخفض التأخير والكشف عن التهديدات المعزز بالذكاء الاصطناعي لتلبية احتياجات الشبكات الهجينة والموزعة. يعتمد التمايز التنافسي بشكل متزايد على خدمات UTM المقدمة عبر السحابة، وقابلية التوسع للأجهزة الافتراضية، والتحديثات التلقائية، ووحدات التحكم الإدارية الموحدة المصممة لتقليل التعقيد التشغيلي. يعزز اللاعبون الناشئون وجودهم من خلال شراكات خدمات الأمن المدارة ونماذج الاشتراك المعيارية التي تستهدف المؤسسات الصغيرة والمتوسطة. مع تزايد تعقيد التهديدات السيبرانية وتوسع شبكات المؤسسات عبر بيئات السحابة المتعددة، يواصل البائعون الاستثمار في التحليلات المتقدمة وقدرات الثقة الصفرية والتنسيق المبسط للحفاظ على الريادة في السوق وتلبية متطلبات العملاء المتطورة.

Shape Your Report to Specific Countries or Regions & Enjoy 30% Off!

تحليل اللاعبين الرئيسيين

- Fortinet, Inc.

- Sophos Ltd.

- شركة سيسكو سيستمز

- WatchGuard Technologies, Inc.

- Juniper Networks, Inc.

- شركة هواوي تكنولوجيز المحدودة

- Check Point Software Technologies Ltd.

- Trend Micro Incorporated

- SonicGuard

- Untangle

التطورات الأخيرة

- في نوفمبر 2025، أصدرت سيسكو تحذيرًا أمنيًا يكشف عن استغلال نشط لأجهزة Secure Firewall ASA/FTD عبر الثغرات الأمنية CVE-2025-20333 و CVE-2025-20362.

- في يناير 2025، أعلنت Juniper عن أحدث تطور لبرنامج “Juniper Partner Advantage” (يناير 2025) لتعزيز موارد الشركاء والدعم والربحية – على الرغم من أن التحديث يركز بشكل أكبر على القنوات بدلاً من إطلاق أجهزة UTM المحددة.

- في فبراير 2025، أعلنت Check Point عن ستة ابتكارات جديدة مدعومة بالذكاء الاصطناعي لمنصة Infinity لتسريع الثقة الصفرية، وتعزيز منع التهديدات، وتبسيط عمليات الأمان.

تغطية التقرير

يقدم تقرير البحث تحليلًا متعمقًا يعتمد على المكونات، النشر، حجم المؤسسة والجغرافيا. يوضح اللاعبين الرئيسيين في السوق، ويقدم نظرة عامة على أعمالهم، وعروض المنتجات، والاستثمارات، ومصادر الإيرادات، والتطبيقات الرئيسية. بالإضافة إلى ذلك، يتضمن التقرير رؤى حول البيئة التنافسية، وتحليل SWOT، والاتجاهات الحالية في السوق، فضلاً عن العوامل الرئيسية والقيود. علاوة على ذلك، يناقش التقرير العوامل المختلفة التي دفعت إلى توسع السوق في السنوات الأخيرة. كما يستكشف ديناميكيات السوق، والسيناريوهات التنظيمية، والتطورات التكنولوجية التي تشكل الصناعة. ويقيم تأثير العوامل الخارجية والتغيرات الاقتصادية العالمية على نمو السوق. وأخيرًا، يقدم توصيات استراتيجية للوافدين الجدد والشركات القائمة للتنقل في تعقيدات السوق.

التوقعات المستقبلية

- ستدمج منصات UTM بشكل متزايد اكتشاف التهديدات المدعوم بالذكاء الاصطناعي لتحسين الاستجابة في الوقت الفعلي وتقليل الإيجابيات الكاذبة.

- ستتوسع خدمات UTM المقدمة عبر السحابة مع تسريع المؤسسات لاعتماد السحابة الهجينة والمتعددة.

- ستشهد UTMs الافتراضية نموًا سريعًا لدعم أعباء العمل الافتراضية وبيئات الحاويات والهياكل المعرفة بالبرمجيات.

- سيعزز بائعو UTM قدرات الثقة الصفرية لتأمين الشبكات الموزعة والقوى العاملة عن بُعد.

- ستشتد عملية دمج وظائف الأمان مع سعي المنظمات إلى إدارة مبسطة وتحكم موحد في السياسات.

- ستتطور أجهزة UTM عالية الأداء للتعامل مع حركة المرور المشفرة المتزايدة وأعباء الفحص المتقدمة.

- سيلعب مقدمو خدمات الأمان المدارة دورًا أكبر في تقديم حلول UTM للشركات الصغيرة والمتوسطة.

- سيزداد التكامل مع SD-WAN، مما يتيح اتصالاً آمنًا ومحسنًا لشبكة الفروع.

- ستستمر متطلبات الامتثال التنظيمي في دفع التبني عبر القطاعات المنظمة.

- سيزداد الطلب العالمي مع تصاعد التهديدات السيبرانية وتفضيل المنظمات لأطر الأمان الموحدة والقابلة للتوسع.