Marktübersicht

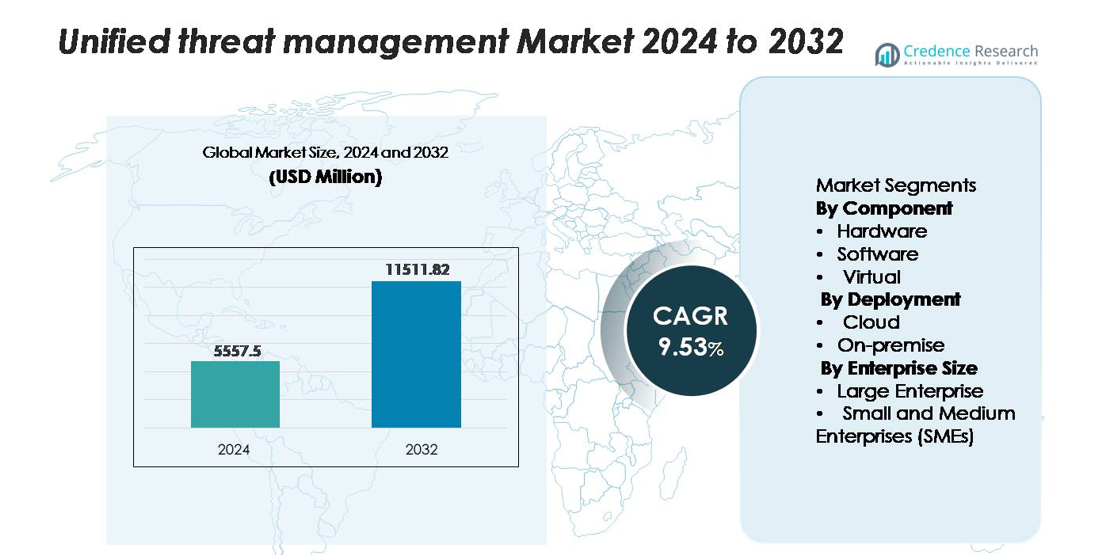

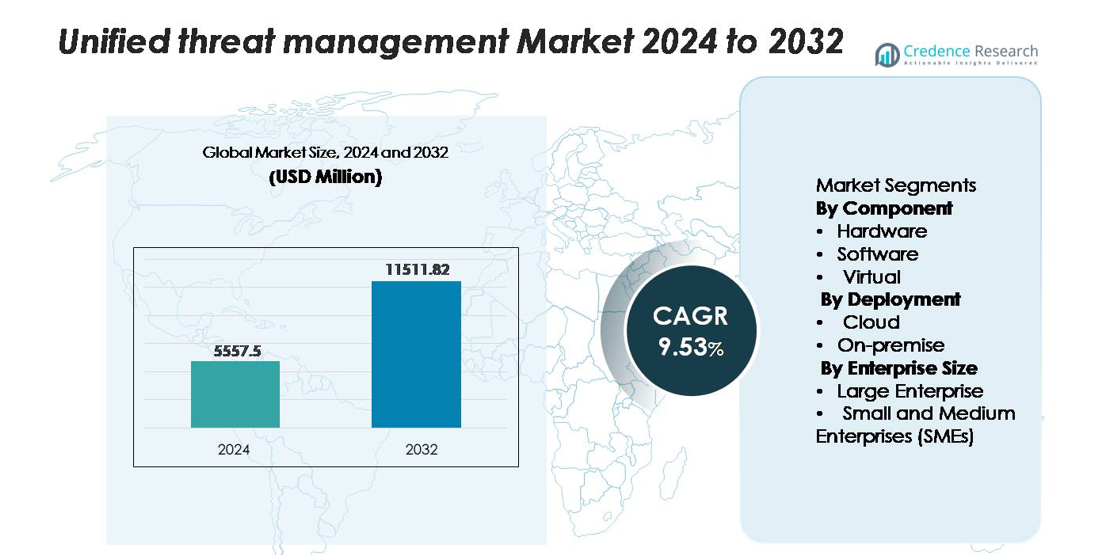

Der globale Markt für Unified Threat Management (UTM) wurde im Jahr 2024 auf 5.557,5 Millionen USD geschätzt und soll bis 2032 11.511,82 Millionen USD erreichen, mit einer jährlichen Wachstumsrate (CAGR) von 9,53 % im Prognosezeitraum.

| BERICHTSATTRIBUT |

DETAILS |

| Historischer Zeitraum |

2020-2023 |

| Basisjahr |

2024 |

| Prognosezeitraum |

2025-2032 |

| Marktgröße für Unified Threat Management 2024 |

5.557,5 Millionen USD |

| Unified Threat Management Markt, CAGR |

9,53 % |

| Marktgröße für Unified Threat Management 2032 |

11.511,82 Millionen USD |

Führende Anbieter im Markt für Unified Threat Management (UTM) sind Fortinet, Cisco Systems, Sophos, Check Point Software Technologies und WatchGuard Technologies, die alle integrierte Plattformen anbieten, die Firewalling, Intrusion Prevention, sichere VPNs, Webfilterung und zentrale Richtlinienkontrolle kombinieren. Diese Akteure stärken ihre Wettbewerbsfähigkeit durch Hochleistungsgeräte, cloudbasierte Sicherheitsmodelle und KI-gestützte Bedrohungsinformationen. Nordamerika stellt mit einem Anteil von etwa 40,5 % den größten regionalen Markt dar, angetrieben durch fortschrittliche Cybersicherheitsreife, umfangreiche Cloud-Adoption und starke Unternehmensausgaben. Europa bleibt mit einem Anteil von fast 30 % die zweitgrößte Region, unterstützt durch strenge Compliance-Vorgaben und wachsende Schutzbedürfnisse der digitalen Infrastruktur.

Markteinblicke

- Der Markt für Unified Threat Management (UTM) wurde im Jahr 2024 auf 5.557,5 Millionen USD geschätzt und soll bis 2032 11.511,82 Millionen USD erreichen, mit einer jährlichen Wachstumsrate (CAGR) von 9,53 % im Prognosezeitraum.

- Das Marktwachstum wird durch zunehmende Multi-Vektor-Cyberangriffe, expandierende hybride Netzwerke und den steigenden Bedarf von Unternehmen an konsolidierten Sicherheitsplattformen, die Firewall, IPS, VPN und Bedrohungsintelligenzfunktionen in einer einzigen Schnittstelle integrieren, angetrieben.

- Zu den wichtigsten Trends gehören die schnelle Einführung von cloudbasierten UTMs, die Integration von KI-gesteuerten Bedrohungsanalysen und die steigende Nachfrage nach virtuellen Appliances, die virtualisierte und Multi-Cloud-Workloads unterstützen; Hardware bleibt das dominierende Komponentensegment.

- Die Wettbewerbslandschaft wird von führenden Akteuren wie Fortinet, Cisco, Sophos, Check Point und WatchGuard geprägt, die jeweils die Leistung, Skalierbarkeit und einheitliche Managementfähigkeiten verbessern; Einschränkungen umfassen Leistungsengpässe und steigende Konfigurationskomplexität.

- Regional hält Nordamerika einen Anteil von ~40,5 %, gefolgt von Europa mit ~30 % und dem asiatisch-pazifischen Raum mit 20–35 %; bei der Bereitstellung führen cloudbasierte UTMs aufgrund von Skalierbarkeit und zentralisierter Sichtbarkeit.

Access crucial information at unmatched prices!

Request your sample report today & start making informed decisions powered by Credence Research Inc.!

Download Sample

Marktsegmentierungsanalyse:

Nach Komponente

Hardware bleibt das dominierende Komponentensegment und erfasst den größten Marktanteil, da Unternehmen weiterhin auf dedizierte UTM-Geräte für leistungsstarken Perimeterschutz, integriertes Routing und konsolidierte Bedrohungserkennung setzen. Die Nachfrage wird durch Organisationen gestärkt, die eine einheitliche Firewall, Intrusion Prevention, VPN und Gateway-Filterung in einem einzigen Vor-Ort-Gerät suchen, um das Management zu vereinfachen und die Komplexität zu reduzieren. Softwarebasierte UTMs gewinnen an Bedeutung, da Unternehmen flexible Lizenzierungsmodelle und erweiterte Analysefunktionen übernehmen, während virtuelle UTMs aufgrund der Virtualisierungsadoption und des Bedarfs an skalierbarer, hypervisorbasierter Sicherheitsdurchsetzung in verteilten Umgebungen stetig zunehmen.

- Zum Beispiel liefert Fortinets FortiGate 1800F—ein weit verbreitetes Hardware-UTM-Gerät—198 Gbps Firewall-Durchsatz und 20 Gbps Bedrohungsschutzleistung und bietet Unternehmen die für hardwaregeführte UTM-Bereitstellungen erforderliche Hochkapazitätsinspektion.

Nach Bereitstellung

Cloud-Bereitstellung hält den dominanten Marktanteil, angetrieben durch die schnelle Migration zu hybriden und Multi-Cloud-Infrastrukturen, die zentralisierte, elastische und kontinuierlich aktualisierte Sicherheitskontrollen erfordern. Organisationen bevorzugen cloudbasierte UTMs aufgrund ihrer schnelleren Bereitstellung, Flexibilität bei Abonnements und reduzierten Hardware-Overhead. Dieses Modell ermöglicht auch Echtzeit-Updates der Bedrohungsinformationen und verbesserten Schutz gegen aufkommende Angriffe. Die On-Premise-Bereitstellung bleibt relevant für Sektoren mit strengen Datenresidenz- und Compliance-Anforderungen und bietet volle operative Kontrolle und latenzarme Verarbeitung für sensible Arbeitslasten, insbesondere in regulierten Industrien und geografisch isolierten Umgebungen.

- Zum Beispiel kann die virtuelle XGS-Serie der Sophos Firewall in verschiedenen Cloud-Umgebungen bereitgestellt werden, einschließlich VMware, Hyper-V und KVM. Diese virtuellen Appliances skalieren bis zu 16 Kerne in standardmäßigen Lizenzkonfigurationen, mit einer “unbegrenzte Kerne”-Lizenzoption verfügbar.

Nach Unternehmensgröße

Große Unternehmen dominieren den Marktanteil aufgrund ihrer umfangreichen IT-Ökosysteme, höheren Exposition gegenüber komplexen Cyber-Bedrohungen und der verstärkten Einführung integrierter Sicherheitsarchitekturen, die fortschrittliche UTM-Lösungen erfordern. Sie investieren in mehrschichtige Inspektion, Hochdurchsatzgeräte und einheitliches Richtlinienmanagement, um zahlreiche Zweigstellen und cloudverbundene Ressourcen zu sichern. Kleine und mittlere Unternehmen (KMU) zeigen starkes Wachstumsmomentum, da sie kosteneffiziente All-in-One-Sicherheitsplattformen priorisieren, um den Schutz zu vereinfachen und die administrative Belastung zu reduzieren. Abonnementbasierte Modelle und verwaltete UTM-Dienste beschleunigen die Einführung in ressourcenbeschränkten KMU-Umgebungen weiter.

Wichtige Wachstumsfaktoren

Steigende Komplexität von Cyberbedrohungen und erweiterte Angriffsfläche

Das zunehmende Volumen und die Raffinesse von Cyberangriffen treiben die Nachfrage nach Unified Threat Management-Lösungen weiter an. Unternehmen stehen vor sich entwickelnden Bedrohungen wie Multi-Vektor-Einbrüchen, Ransomware-as-a-Service, verschlüsselter Malware und fortschrittlichen Phishing-Kampagnen, die traditionelle Sicherheitswerkzeuge umgehen. Während Organisationen ihre digitalen Ökosysteme durch mobile Endpunkte, hybride Cloud-Nutzung und verteilte Arbeitskräfte erweitern, wächst die Angriffsfläche erheblich. UTM-Plattformen bieten konsolidierte Abwehrmechanismen, die Firewalling, Eindringungsschutz, Antivirus, Gateway-Filterung und sichere VPN-Funktionen integrieren, sodass Unternehmen vielfältige Bedrohungen über eine einzige Managementkonsole bekämpfen können. Diese Konvergenz reduziert die operative Fragmentierung und gewährleistet eine konsistente Durchsetzung von Richtlinien über Netzwerke hinweg. Der zunehmende regulatorische Druck in Bezug auf Datenschutz, Vorfallberichterstattung und Cybersicherheits-Compliance ermutigt Unternehmen zusätzlich, umfassende, einheitliche Rahmenwerke zu übernehmen, die in der Lage sind, Bedrohungen in Echtzeit zu erkennen und schnelle Reaktionen zu orchestrieren.

- Zum Beispiel liefert Check Points Quantum 6600 Appliance 18 Gbps Firewall-Durchsatz und 3,7 Gbps Bedrohungspräventionsleistung (unter Unternehmens-Testbedingungen), wodurch Organisationen große verschlüsselte Datenmengen inspizieren können, während sie fortschrittliche Bedrohungstransparenz über erweiterte Angriffsflächen hinweg beibehalten.

Wachsende Nachfrage nach kosteneffizienten und integrierten Sicherheitslösungen

Budgetbewusste Organisationen, insbesondere KMUs, übernehmen zunehmend UTM-Plattformen, um die Komplexität und Kosten zu reduzieren, die mit der Verwaltung mehrerer eigenständiger Sicherheitsprodukte verbunden sind. Ein einzelnes UTM-Gerät eliminiert die Notwendigkeit, separate Eindringungsschutzsysteme, Webfilter, VPN-Gateways und Anti-Malware-Engines zu lizenzieren, bereitzustellen, zu integrieren und zu warten. Diese Konsolidierung senkt nicht nur die anfänglichen Ausgaben, sondern reduziert auch versteckte Betriebskosten, die mit Wartung, Anbieterkoordination und spezialisiertem Sicherheitspersonal verbunden sind. Da IT-Teams mit Kapazitätsbeschränkungen konfrontiert sind, ermöglicht die vereinfachte Architektur von UTM-Lösungen eine einfachere Verwaltung, automatisierte Updates und eine zentrale Richtlinienverwaltung. Cloud-basierte UTMs erhöhen die Erschwinglichkeit weiter, indem sie eine verbrauchsbasierte Preisgestaltung und flexible Skalierbarkeit bieten. Der Trend zu integriertem Schutz wird auch durch das wachsende Bewusstsein für Sicherheitslücken vorangetrieben, die entstehen, wenn fragmentierte Werkzeuge keine Informationen austauschen oder keine einheitliche Sichtbarkeit bieten.

- Zum Beispiel liefert die Firebox T85 von WatchGuard eine Firewall-Durchsatzrate von bis zu 4,96 Gbps und über 940 Mbps Bedrohungsschutzleistung (UTM-Vollscan) in einem kompakten Desktop-Format, wodurch KMUs Inspektionskapazitäten auf Unternehmensniveau erhalten, ohne dass mehrere Sicherheitsgeräte erforderlich sind.

Schnelles Wachstum von Remote-Arbeit und verteilten Netzwerkarchitekturen

Der globale Wandel hin zu Remote- und Hybrid-Arbeitsumgebungen hat die Notwendigkeit für einheitliche Sicherheitsansätze verstärkt, die Benutzer, Geräte und Unternehmensnetzwerke unabhängig vom Standort schützen. UTM-Lösungen unterstützen sichere VPN-Bereitstellungen, verschlüsselte Tunnel, identitätsbasierte Zugriffe und kontinuierliche Verkehrsüberwachung – Fähigkeiten, die unerlässlich sind, um Mitarbeiter zu schützen, die in unsicheren Heimnetzwerken und öffentlichen WLAN-Umgebungen arbeiten. Während Unternehmen digitale Operationen auf Zweigstellen und verteilte Edge-Standorte ausweiten, ermöglichen UTM-Geräte skalierbaren Perimeterschutz mit konsistenten Sicherheitsrichtlinien. Die Integration von SD-WAN-Funktionalitäten in modernen UTM-Plattformen verbessert die Leistung weiter, indem der Datenverkehr optimiert wird, während die Bedrohungsüberwachung in verteilten Netzwerken aufrechterhalten wird. Remote-Arbeit hat auch die Nutzung von Cloud-Diensten erhöht, was die Notwendigkeit für UTMs mit Cloud-Sicherheitsgateways und einheitlicher Analytik verstärkt, um End-to-End-Sichtbarkeit und Kontrolle in hybriden Umgebungen zu gewährleisten.

Wichtige Trends & Chancen

Erweiterung von Cloud-basierten UTM- und Security-as-a-Service-Modellen

Die Bereitstellung von Cloud-basierten UTM-Lösungen beschleunigt sich weiter, da Unternehmen auf Cloud-First-Strategien und dezentrale IT-Umgebungen umsteigen. Cloud-basierte UTM-Lösungen bieten elastische Skalierung, automatisierte Updates und Echtzeit-Bedrohungsinformationen, die die Einschränkungen hardwaregebundener Geräte überwinden. Dieser Trend schafft Möglichkeiten für Anbieter, Security-as-a-Service (SECaaS)-Modelle anzubieten, die die Implementierung vereinfachen und Investitionskosten senken. Organisationen profitieren von zentralen Dashboards, die virtuelle Firewalls, Sandboxing, Zugriffskontrollen und Eindringungsschutz über mehrere Cloud-Plattformen hinweg verwalten. Der anhaltende Wandel hin zu containerisierten Anwendungen und serverlosem Computing erhöht die Relevanz von Cloud-nativen UTM-Funktionen weiter. Anbieter können die steigende Nachfrage nach sicheren Cloud-Gateways und Multi-Tenant-Architekturen nutzen, die für Managed Service Provider maßgeschneidert sind, die große KMU-Basen bedienen. Da Unternehmen hybride und Multi-Cloud-Netzwerke übernehmen, erweist sich Cloud-basierte UTM als kritischer Wachstumsbereich.

- Zum Beispiel unterstützt Ciscos Secure Firewall Threat Defense Virtual (FTDv) bis zu 16 vCPUs und bietet 14 Gbps Firewall-Durchsatz in cloud-optimierten Konfigurationen, was eine hochkapazitive Inspektion in hybriden und Multi-Cloud-Umgebungen ermöglicht.

Integration von KI, Verhaltensanalysen und Zero-Trust-Fähigkeiten

Ein wichtiger Trend, der den UTM-Markt prägt, ist die Integration von künstlicher Intelligenz, maschinellem Lernen und Verhaltensanalysen, um die Echtzeit-Bedrohungserkennung zu verbessern und die Abhängigkeit von manuellen Sicherheitsoperationen zu verringern. KI-fähige UTMs können Verkehrsmuster, Benutzerverhalten und Anomaliesignale analysieren, um zuvor unbekannte Bedrohungen zu identifizieren, automatisierte Reaktionsmaßnahmen auf Vorfälle durchzuführen und die allgemeine Erkennungsgenauigkeit zu verbessern. Anbieter integrieren Zero-Trust-Netzwerkzugangsprinzipien (ZTNA) – wie kontinuierliche Verifizierung, Mikrosegmentierung und identitätsbasierte Richtlinien – in UTM-Frameworks, um moderne Angriffsvektoren zu adressieren, die seitliche Bewegungen ausnutzen. Diese Integration eröffnet Möglichkeiten für die Bereitstellung fortschrittlicherer, vorausschauender und kontextbewusster Sicherheit. Unternehmen suchen zunehmend nach solchen intelligenten Fähigkeiten, um ausgeklügelte Angriffe abzuwehren, Fehlalarme zu reduzieren und die Sicherheit in dynamischen Umgebungen mit Remote-Arbeitskräften, IoT-Geräten und virtualisierten Netzwerken aufrechtzuerhalten.

- Zum Beispiel verarbeitet die Vision One-Plattform von Trend Micro über 6 Billionen Sicherheitsereignisse pro Jahr und integriert Telemetrie von über 35 nativen und Drittanbieter-Sensoren, was eine KI-gesteuerte Korrelation ermöglicht, die direkt in Zero-Trust-Policy-Engines für dynamische und automatisierte Bedrohungseindämmung einfließt.

Wachsende Akzeptanz von virtuellen UTMs für hybride und virtualisierte Umgebungen

Der Aufstieg der Virtualisierung, hyperkonvergenter Infrastrukturen und softwaredefinierter Netzwerke schafft starke Möglichkeiten für virtualisierte UTM-Einsätze. Virtuelle UTMs ermöglichen es Unternehmen, Sicherheit direkt innerhalb von Hypervisoren, Cloud-Workloads und virtuellen privaten Clouds zu implementieren, ohne auf physische Geräte angewiesen zu sein. Sie bieten schnelle Bereitstellung, niedrigere Bereitstellungskosten und Skalierbarkeit, die mit dem Wachstum von virtuellen Maschinen übereinstimmt. Da Unternehmen ihre Hybrid-Cloud-Operationen ausweiten, gewährleisten virtuelle UTMs konsistenten Schutz über Umgebungen an mehreren Standorten hinweg und unterstützen containerisierte Workloads und Microservices-Architekturen. Dieser Trend ist besonders stark bei großen Unternehmen, die flexible, skalierbare und automatisierungsfreundliche Sicherheitsmodelle benötigen. Anbieter, die virtuelle Formfaktoren mit hohem Durchsatz, API-Integrationen und Orchestrierungskompatibilität anbieten, sind gut positioniert, um die steigende Nachfrage von digital reifen Organisationen zu bedienen.

Wichtige Herausforderungen

Leistungsengpässe und Skalierbarkeitsbeschränkungen in hochfrequentierten Umgebungen

Eine der bedeutendsten Herausforderungen, denen sich UTM-Systeme gegenübersehen, ist das Potenzial für Leistungsverschlechterung, wenn mehrere Sicherheitsfunktionen gleichzeitig betrieben werden, insbesondere in Hochbandbreiten- oder latenzempfindlichen Umgebungen. Da der Netzwerkverkehr aufgrund der Cloud-Adoption, der Verbreitung von IoT-Geräten und hochvolumiger verschlüsselter Datenströme zunimmt, können UTM-Geräte Schwierigkeiten haben, den Durchsatz aufrechtzuerhalten, während sie gleichzeitig Deep-Packet-Inspection, SSL-Entschlüsselung, Eindringungserkennung und Malware-Scans durchführen. Organisationen mit großen verteilten Infrastrukturen benötigen oft fortschrittliche, hochkapazitive Geräte, was die Bereitstellungs- und Upgrade-Kosten erhöht. Leistungseinschränkungen stellen Risiken dar, wenn Unternehmen stark auf Echtzeit-Bedrohungserkennung und kontinuierliche Inspektion angewiesen sind. Anbieter müssen die Hardware-Beschleunigung verbessern, Software-Engines optimieren und intelligente Inspektionstechniken übernehmen, um diese Skalierbarkeitsprobleme zu überwinden.

Fachkräftemangel und Komplexität im Umgang mit sich entwickelnden Bedrohungsökosystemen

Trotz ihrer integrierten Natur erfordern UTM-Plattformen weiterhin qualifizierte Fachkräfte, die komplexe Bedrohungslandschaften, Richtlinienkonfigurationen und mehrschichtige Sicherheitsfunktionen verstehen. Der weltweite Mangel an Cybersicherheitstalenten erschwert es Unternehmen – insbesondere KMUs –, UTM-Systeme effektiv einzusetzen, zu optimieren und zu warten. Fehlkonfigurationen, unsachgemäße Regelaktualisierungen und mangelnde kontinuierliche Überwachung können Schwachstellen schaffen, die Angreifer ausnutzen könnten. Da sich Bedrohungen schnell weiterentwickeln, müssen Unternehmen ihre Richtlinien kontinuierlich anpassen und Bedrohungsinformationsfeeds aufrechterhalten, was die begrenzten Sicherheitsteams operativ belastet. Die Komplexität nimmt in hybriden Infrastrukturen weiter zu, in denen UTMs mit cloud-nativen Tools, Identitätssystemen und Endpunkterkennungsplattformen interagieren müssen. Die Bewältigung dieser Herausforderung erfordert Investitionen der Anbieter in Automatisierung, vereinfachte Schnittstellen und verwaltete UTM-Dienstangebote.

Regionale Analyse

Nordamerika

Nordamerika dominiert den UTM-Markt mit einem Marktanteil von etwa 40,5 %, angetrieben durch die fortschrittliche IT-Infrastruktur der USA und Kanadas, das hohe Bewusstsein für Cybersicherheit und die umfangreiche Cloud-Adoption. Unternehmen in dieser Region stehen vor anspruchsvollen Bedrohungslandschaften und regulatorischem Druck, was konsolidierte Sicherheitsinvestitionen erfordert. Die Präsenz reifer Managed Security Service Provider (MSSPs) und führender UTM-Anbieter stärkt die Marktdurchdringung. Organisationen bevorzugen einheitliche Plattformen, die Firewall-, Intrusion-Prevention-, VPN- und Inhaltsfilterfunktionen kombinieren, wodurch das Management vereinfacht und der Aufwand in großen, verteilten Netzwerken reduziert wird.

Europa

Europa macht etwa 30 % des globalen UTM-Marktes aus, gestützt durch strenge Datenschutzbestimmungen (z. B. DSGVO) und eine vielfältige industrielle Basis, die sich über Fertigung, Finanzen, Gesundheitswesen und Telekommunikation erstreckt. Unternehmen in Großbritannien, Deutschland, Frankreich und den nordischen Ländern setzen zunehmend Unified Threat Management-Lösungen ein, um regulatorische Compliance zu gewährleisten, kritische Infrastrukturen zu schützen und länderübergreifende Operationen zu verwalten. Das Wachstum wird weiter durch steigende Cyberangriffsraten, die digitale Transformation in den EU-Wirtschaften und die Notwendigkeit integrierter Sicherheitsrahmen beschleunigt, die zentrale Sichtbarkeit und Verwaltung über komplexe Netzwerkarchitekturen hinweg bieten.

Asien-Pazifik

Die Region Asien-Pazifik hält einen geschätzten Marktanteil von 20 %–35 % und ist die am schnellsten wachsende Region für die UTM-Adoption. Länder wie China, Indien, Japan und Südostasien erleben eine rasche Digitalisierung, Cloud-Migration und steigende Investitionen in Cybersicherheit sowohl von Unternehmen als auch von Regierungen. KMUs in der Region bevorzugen kostengünstige All-in-One-UTM-Plattformen, um entfernte Niederlassungen, verteilte Operationen und mobile Arbeitskräfte abzusichern. Die Expansion der Anbieter, der Aufbau lokaler Kanalökosysteme und die Stärkung regionaler Cloud-Sicherheitsrahmen beschleunigen die Einführung von UTM-Lösungen in verschiedenen Branchen weiter.

Lateinamerika

Lateinamerika macht etwa 5 %–8 % des globalen UTM-Marktes aus. Das Wachstum wird von Brasilien, Mexiko und Chile angeführt, wo Unternehmen und öffentliche Organisationen ihre Sicherheitsstrategien modernisieren, um auf die steigenden Ransomware-Vorfälle und die Einführung digitaler Dienste zu reagieren. UTM-Lösungen sind aufgrund ihrer konsolidierten Funktionalität, Erschwinglichkeit und vereinfachten Verwaltung besonders für mittelgroße Organisationen attraktiv. Die zunehmende Cloud-Migration in der Region, die Nachfrage nach lokalisierten Sicherheitsdiensten und die wachsende Präsenz von MSSPs verstärken die Marktdynamik weiter, trotz wirtschaftlicher und infrastruktureller Einschränkungen.

Mittlerer Osten & Afrika

Die Region Naher Osten & Afrika (MEA) hält einen Anteil von etwa 4 %–6 % am globalen UTM-Markt. Das Wachstum wird durch nationale Initiativen zur digitalen Transformation, den Ausbau intelligenter Infrastrukturen und steigende Ausgaben für Cybersicherheit in den Ländern des Golfkooperationsrates (GCC), Südafrika und Nigeria vorangetrieben. Organisationen setzen UTM-Lösungen ein, um Zweigstellennetze, Remote-Betriebe und cloudverbundene Vermögenswerte zu schützen, oft gestützt durch staatliche Cybersicherheitsvorgaben. Der begrenzte Pool an qualifizierten Sicherheitsexperten und die fragmentierten Sicherheitsrahmenwerke in aufstrebenden Märkten verstärken die Nachfrage nach integrierten UTM-Plattformen und Managed-Service-Angeboten.

Marktsegmentierungen:

Nach Komponente

- Hardware

- Software

- Virtuell

Nach Bereitstellung

Nach Unternehmensgröße

- Großunternehmen

- Kleine und mittlere Unternehmen (KMU)

Nach Geographie

- Nordamerika

- Europa

- Deutschland

- Frankreich

- Vereinigtes Königreich

- Italien

- Spanien

- Rest von Europa

- Asien-Pazifik

- China

- Japan

- Indien

- Südkorea

- Südostasien

- Rest von Asien-Pazifik

- Lateinamerika

- Brasilien

- Argentinien

- Rest von Lateinamerika

- Naher Osten & Afrika

- GCC-Länder

- Südafrika

- Rest des Nahen Ostens und Afrikas

Wettbewerbslandschaft

Die Wettbewerbslandschaft des Unified Threat Management (UTM)-Marktes ist geprägt von einer starken Beteiligung globaler Cybersicherheitsführer, die integrierte, leistungsstarke Sicherheitsplattformen anbieten. Unternehmen wie Fortinet, Cisco Systems, Sophos, Check Point Software Technologies und WatchGuard Technologies dominieren durch umfangreiche Produktportfolios, die Firewalling, Intrusion Prevention, sichere VPNs, Webfilterung und zentralisierte Richtlinienverwaltung kombinieren. Diese Anbieter betonen hohen Durchsatz, latenzarme Inspektion und KI-gestützte Bedrohungserkennung, um den Anforderungen hybrider und verteilter Netzwerke gerecht zu werden. Der Wettbewerbsvorteil hängt zunehmend von cloudbasierten UTM-Diensten, der Skalierbarkeit virtueller Appliances, automatisierten Updates und einheitlichen Managementkonsolen ab, die darauf ausgelegt sind, die betriebliche Komplexität zu reduzieren. Aufstrebende Akteure stärken ihre Präsenz durch Partnerschaften im Bereich Managed Security Services und modulare Abonnementmodelle, die auf KMU abzielen. Da Cyber-Bedrohungen immer komplexer werden und Unternehmensnetzwerke sich über Multi-Cloud-Umgebungen ausdehnen, investieren Anbieter weiterhin in fortschrittliche Analysen, Zero-Trust-Fähigkeiten und vereinfachte Orchestrierung, um die Marktführerschaft zu behaupten und sich entwickelnde Kundenanforderungen zu erfüllen.

Shape Your Report to Specific Countries or Regions & Enjoy 30% Off!

Analyse der Hauptakteure

- Fortinet, Inc.

- Sophos Ltd.

- Cisco Systems, Inc.

- WatchGuard Technologies, Inc.

- Juniper Networks, Inc.

- Huawei Technologies Co., Ltd.

- Check Point Software Technologies Ltd.

- Trend Micro Incorporated

- SonicGuard

- Untangle

Neueste Entwicklungen

- Im November 2025 gab Cisco eine Sicherheitswarnung heraus, die die aktive Ausnutzung seiner Secure Firewall ASA/FTD-Geräte über die Schwachstellen CVE-2025-20333 und CVE-2025-20362 offenlegte.

- Im Januar 2025 kündigte Juniper die neueste Entwicklung seines „Juniper Partner Advantage“-Programms (Jan 2025) an, um Partnerressourcen, Unterstützung und Rentabilität zu verbessern – obwohl das Update stärker auf den Kanal als auf spezifische UTM-Appliance-Einführungen fokussiert ist.

- Im Februar 2025 kündigte Check Point sechs neue KI-gesteuerte Innovationen für seine Infinity-Plattform an, um Zero-Trust zu beschleunigen, die Bedrohungsprävention zu stärken und Sicherheitsoperationen zu vereinfachen.

Berichtsabdeckung

Der Forschungsbericht bietet eine eingehende Analyse basierend auf Komponente, Bereitstellung, Unternehmensgröße und Geografie. Er beschreibt führende Marktakteure und bietet einen Überblick über ihr Geschäft, ihre Produktangebote, Investitionen, Einnahmequellen und wichtige Anwendungen. Darüber hinaus enthält der Bericht Einblicke in das Wettbewerbsumfeld, SWOT-Analyse, aktuelle Markttrends sowie die wichtigsten Treiber und Einschränkungen. Ferner werden verschiedene Faktoren erörtert, die das Marktwachstum in den letzten Jahren vorangetrieben haben. Der Bericht untersucht auch Marktdynamiken, regulatorische Szenarien und technologische Fortschritte, die die Branche prägen. Er bewertet die Auswirkungen externer Faktoren und globaler wirtschaftlicher Veränderungen auf das Marktwachstum. Schließlich bietet er strategische Empfehlungen für Neueinsteiger und etablierte Unternehmen, um die Komplexitäten des Marktes zu navigieren.

Zukunftsausblick

- UTM-Plattformen werden zunehmend KI-gesteuerte Bedrohungserkennung integrieren, um die Echtzeitreaktion zu verbessern und Fehlalarme zu reduzieren.

- Cloud-basierte UTM-Dienste werden sich ausweiten, da Unternehmen die Einführung von Hybrid- und Multi-Cloud-Lösungen beschleunigen.

- Virtuelle UTMs werden schnell wachsen, um virtualisierte Workloads, Containerumgebungen und softwaredefinierte Architekturen zu unterstützen.

- UTM-Anbieter werden Zero-Trust-Fähigkeiten stärken, um verteilte Netzwerke und Remote-Arbeitskräfte abzusichern.

- Die Konsolidierung von Sicherheitsfunktionen wird sich intensivieren, da Organisationen nach vereinfachtem Management und einheitlicher Richtlinienkontrolle suchen.

- Hochleistungs-UTM-Appliances werden sich weiterentwickeln, um steigenden verschlüsselten Datenverkehr und erweiterte Inspektions-Workloads zu bewältigen.

- Managed Security Service Provider werden eine größere Rolle bei der Bereitstellung von UTM-Lösungen für KMU spielen.

- Die Integration mit SD-WAN wird sich vertiefen, um sichere und optimierte Verbindungen für Filialnetzwerke zu ermöglichen.

- Regulatorische Compliance-Anforderungen werden weiterhin die Einführung in regulierten Sektoren vorantreiben.

- Die weltweite Nachfrage wird steigen, da Cyber-Bedrohungen zunehmen und Organisationen einheitliche, skalierbare Sicherheitsrahmen priorisieren.