Aperçu du Marché

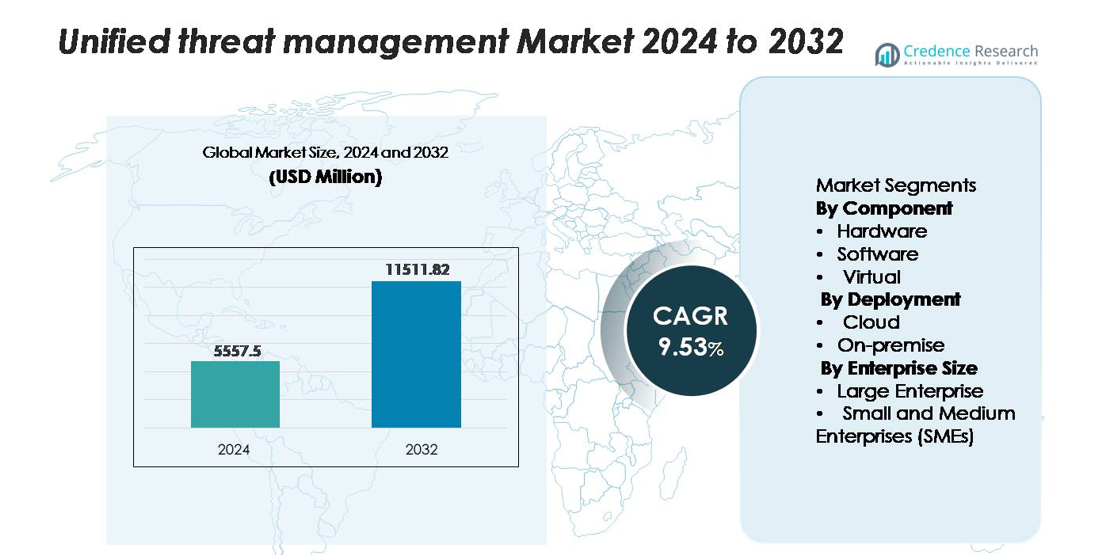

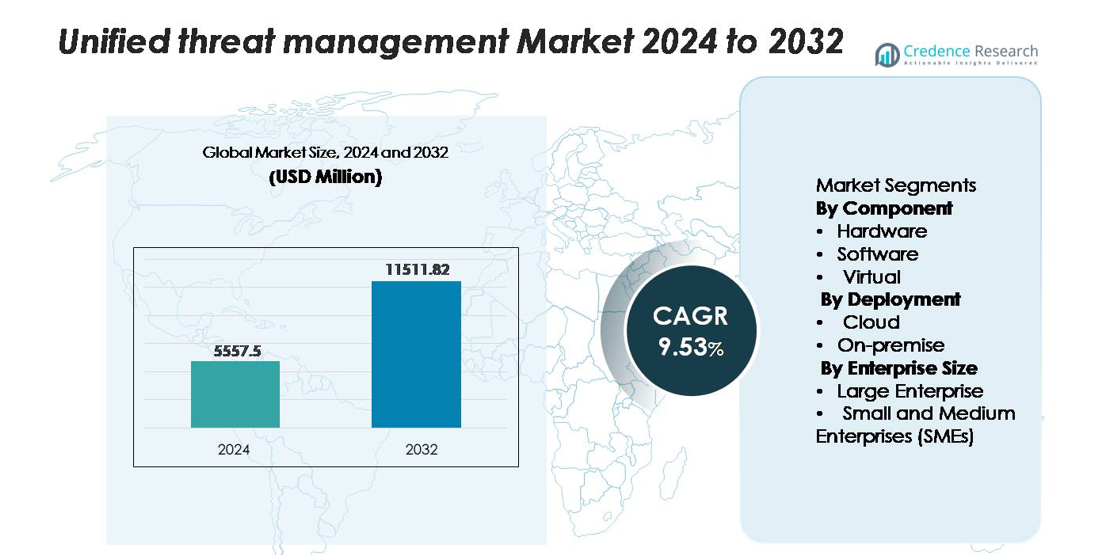

Le marché mondial de la gestion unifiée des menaces (UTM) était évalué à 5 557,5 millions USD en 2024 et devrait atteindre 11 511,82 millions USD d’ici 2032, avec un TCAC de 9,53 % pendant la période de prévision.

| ATTRIBUT DU RAPPORT |

DÉTAILS |

| Période Historique |

2020-2023 |

| Année de Base |

2024 |

| Période de Prévision |

2025-2032 |

| Taille du Marché de la Gestion Unifiée des Menaces 2024 |

5 557,5 millions USD |

| Marché de la Gestion Unifiée des Menaces, TCAC |

9,53 % |

| Taille du Marché de la Gestion Unifiée des Menaces 2032 |

11 511,82 millions USD |

Les principaux fournisseurs sur le marché de la gestion unifiée des menaces (UTM) incluent Fortinet, Cisco Systems, Sophos, Check Point Software Technologies et WatchGuard Technologies, qui offrent tous des plateformes intégrées combinant pare-feu, prévention des intrusions, VPN sécurisé, filtrage web et contrôle centralisé des politiques. Ces acteurs renforcent leur compétitivité grâce à des appareils haute performance, des modèles de sécurité basés sur le cloud et une intelligence des menaces améliorée par l’IA. L’Amérique du Nord représente le plus grand marché régional avec environ 40,5 % de part, stimulée par une maturité avancée en cybersécurité, une adoption étendue du cloud et des dépenses d’entreprise élevées. L’Europe, avec près de 30 % de part, reste la deuxième plus grande région, soutenue par des mandats de conformité stricts et des besoins croissants en protection des infrastructures numériques.

Perspectives du Marché

- Le marché de la gestion unifiée des menaces (UTM) était évalué à 5 557,5 millions USD en 2024 et devrait atteindre 11 511,82 millions USD d’ici 2032, enregistrant un TCAC de 9,53 % pendant la période de prévision.

- La croissance du marché est stimulée par la montée des cyberattaques multi-vecteurs, l’expansion des réseaux hybrides et le besoin croissant des entreprises pour des plateformes de sécurité consolidées intégrant des fonctionnalités de pare-feu, IPS, VPN et intelligence des menaces sur une interface unique.

- Les tendances clés incluent l’adoption rapide des UTM basés sur le cloud, l’intégration de l’analyse des menaces pilotée par l’IA et la demande croissante pour des appareils virtuels prenant en charge les charges de travail virtualisées et multi-cloud ; le matériel reste le segment de composant dominant.

- Le paysage concurrentiel est façonné par des acteurs de premier plan tels que Fortinet, Cisco, Sophos, Check Point et WatchGuard, chacun améliorant les performances, l’évolutivité et les capacités de gestion unifiée ; les contraintes incluent les goulets d’étranglement de performance et la complexité croissante de la configuration.

- Régionalement, l’Amérique du Nord détient ~40,5 % de part, suivie par l’Europe à ~30 % et l’Asie-Pacifique avec 20–35 % ; par déploiement, les UTM basés sur le cloud dominent en raison de leur évolutivité et de leur visibilité centralisée.

Access crucial information at unmatched prices!

Request your sample report today & start making informed decisions powered by Credence Research Inc.!

Download Sample

Analyse de la segmentation du marché :

Par composant

Le matériel reste le segment de composant dominant, capturant la plus grande part de marché alors que les entreprises continuent de s’appuyer sur des appareils UTM dédiés pour une protection périmétrique haute performance, un routage intégré et une détection des menaces consolidée. La demande est renforcée par les organisations recherchant un pare-feu unifié, une prévention des intrusions, un VPN et un filtrage de passerelle dans un seul appareil sur site pour simplifier la gestion et réduire la complexité. Les UTM basés sur des logiciels gagnent en popularité à mesure que les entreprises adoptent des modèles de licence flexibles et des fonctionnalités d’analyse améliorées, tandis que les UTM virtuels se développent régulièrement en raison de l’adoption de la virtualisation et du besoin d’une application de sécurité évolutive basée sur un hyperviseur dans des environnements distribués.

- Par exemple, le FortiGate 1800F de Fortinet—un appareil UTM matériel largement déployé—offre un débit de pare-feu de 198 Gbps et une performance de protection contre les menaces de 20 Gbps, fournissant aux entreprises l’inspection à haute capacité requise pour les déploiements UTM dirigés par le matériel.

Par déploiement

Le déploiement dans le cloud détient la part de marché dominante, motivé par la migration rapide vers des infrastructures hybrides et multi-cloud nécessitant des contrôles de sécurité centralisés, élastiques et continuellement mis à jour. Les organisations préfèrent les UTM fournis par le cloud pour leur provisionnement plus rapide, leur flexibilité d’abonnement et leur réduction des frais généraux matériels. Ce modèle permet également des mises à jour en temps réel de l’intelligence des menaces et une protection améliorée contre les attaques émergentes. Le déploiement sur site reste pertinent pour les secteurs avec des exigences strictes en matière de résidence des données et de conformité, offrant un contrôle opérationnel complet et un traitement à faible latence pour les charges de travail sensibles, en particulier dans les industries réglementées et les environnements géographiquement isolés.

- Par exemple, la série virtuelle XGS de Sophos Firewall peut être déployée dans divers environnements cloud, y compris VMware, Hyper-V et KVM. Ces appareils virtuels évoluent jusqu’à 16 cœurs dans des configurations sous licence standard, avec une option de licence “cœurs illimités” disponible.

Par taille d’entreprise

Les grandes entreprises dominent la part de marché en raison de leurs écosystèmes informatiques étendus, de leur exposition accrue aux menaces cybernétiques complexes et de leur adoption accrue d’architectures de sécurité intégrées nécessitant des solutions UTM avancées. Elles investissent dans une inspection multi-couches, des appareils à haut débit et une gestion unifiée des politiques pour sécuriser de nombreux bureaux de branche et actifs connectés au cloud. Les petites et moyennes entreprises (PME) montrent un fort élan de croissance car elles privilégient les plateformes de sécurité tout-en-un rentables pour simplifier la protection et réduire la charge administrative. Les modèles basés sur l’abonnement et les services UTM gérés accélèrent encore l’adoption parmi les environnements PME à ressources limitées.

Moteurs de Croissance Clés

Complexité Croissante des Menaces Cybernétiques et Expansion de la Surface d’Attaque

Le volume et la sophistication croissants des cyberattaques continuent de stimuler la demande pour des solutions de Gestion Unifiée des Menaces. Les entreprises font face à des menaces évolutives telles que les intrusions multi-vecteurs, le ransomware en tant que service, les logiciels malveillants chiffrés et les campagnes de phishing avancées qui contournent les outils de sécurité traditionnels. À mesure que les organisations étendent leurs écosystèmes numériques via des terminaux mobiles, l’adoption du cloud hybride et des forces de travail distribuées, la surface d’attaque augmente considérablement. Les plateformes UTM fournissent des défenses consolidées intégrant pare-feu, prévention des intrusions, antivirus, filtrage de passerelle et capacités VPN sécurisées, permettant aux entreprises de combattre diverses menaces via une console de gestion unique. Cette convergence réduit la fragmentation opérationnelle et assure une application cohérente des politiques à travers les réseaux. La pression réglementaire croissante autour de la protection des données, du signalement des incidents et de la conformité en matière de cybersécurité encourage davantage les entreprises à adopter des cadres unifiés et complets capables de détecter les menaces en temps réel et d’orchestrer une réponse rapide.

- Par exemple, l’appliance Quantum 6600 de Check Point offre un débit de pare-feu de 18 Gbps et une performance de prévention des menaces de 3,7 Gbps (dans des conditions de test en entreprise), permettant aux organisations d’inspecter de grands volumes de trafic chiffré tout en maintenant une visibilité avancée des menaces à travers des surfaces d’attaque en expansion.

Demande Croissante pour des Solutions de Sécurité Intégrées et Rentables

Les organisations soucieuses de leur budget, en particulier les PME, adoptent de plus en plus les plateformes UTM pour réduire la complexité et le coût associés à la gestion de plusieurs produits de sécurité autonomes. Un seul appareil UTM élimine le besoin de licencier, déployer, intégrer et maintenir des systèmes de prévention des intrusions, des filtres web, des passerelles VPN et des moteurs anti-malware séparés. Cette consolidation réduit non seulement les dépenses initiales, mais aussi les coûts opérationnels cachés liés à la maintenance, à la coordination avec les fournisseurs et aux talents spécialisés en sécurité. Alors que les équipes informatiques font face à des contraintes de capacité, l’architecture simplifiée des solutions UTM permet une administration plus facile, des mises à jour automatisées et une gestion centralisée des politiques. Les UTM basés sur le cloud augmentent encore l’accessibilité financière en offrant des tarifs basés sur la consommation et une évolutivité flexible. Le passage à une protection intégrée est également motivé par une prise de conscience croissante des lacunes de sécurité qui surviennent lorsque des outils fragmentés ne parviennent pas à échanger des informations ou à fournir une visibilité unifiée.

- Par exemple, le Firebox T85 de WatchGuard offre un débit de pare-feu allant jusqu’à 4,96 Gbps et une performance de protection contre les menaces de plus de 940 Mbps (analyse complète UTM) dans un format compact de bureau, offrant aux PME une capacité d’inspection de niveau entreprise sans nécessiter plusieurs appareils de sécurité.

Croissance rapide du télétravail et des architectures de réseau distribuées

Le passage mondial vers des environnements de travail à distance et hybrides a intensifié le besoin d’approches de sécurité unifiées protégeant les utilisateurs, les appareils et les réseaux d’entreprise indépendamment de leur localisation. Les solutions UTM prennent en charge les déploiements VPN sécurisés, les tunnels chiffrés, l’accès basé sur l’identité et l’inspection continue du trafic—des capacités essentielles pour protéger les employés travaillant sur des réseaux domestiques non sécurisés et des environnements Wi-Fi publics. À mesure que les entreprises étendent leurs opérations numériques à travers des bureaux satellites et des emplacements périphériques distribués, les appareils UTM permettent une protection périmétrique évolutive avec des politiques de sécurité cohérentes. L’intégration des fonctionnalités SD-WAN dans les plateformes UTM modernes améliore encore la performance en optimisant le routage du trafic tout en maintenant l’inspection des menaces à travers des réseaux dispersés. Le télétravail a également augmenté l’adoption des services cloud, renforçant le besoin de solutions UTM avec des passerelles de sécurité cloud et des analyses unifiées pour maintenir une visibilité et un contrôle de bout en bout à travers des environnements hybrides.

Tendances clés et opportunités

Expansion des modèles UTM délivrés par le cloud et de la sécurité en tant que service

Le déploiement UTM basé sur le cloud continue de s’accélérer à mesure que les entreprises se dirigent vers des stratégies axées sur le cloud et des environnements informatiques décentralisés. Les solutions UTM délivrées par le cloud offrent une mise à l’échelle élastique, des mises à jour automatisées et une intelligence des menaces mondiale en temps réel, répondant aux limitations des appareils liés au matériel. Cette tendance crée des opportunités pour les fournisseurs de proposer des modèles de sécurité en tant que service (SECaaS) qui simplifient la mise en œuvre et réduisent les dépenses d’investissement. Les organisations bénéficient de tableaux de bord centralisés qui gèrent les pare-feu virtuels, le sandboxing, les contrôles d’accès et la prévention des intrusions à travers plusieurs plateformes cloud. Le passage continu vers des applications conteneurisées et l’informatique sans serveur augmente encore la pertinence des capacités UTM natives du cloud. Les fournisseurs peuvent exploiter la demande croissante pour des passerelles cloud sécurisées et des architectures multi-locataires adaptées aux fournisseurs de services gérés qui desservent de grandes bases de PME. À mesure que les entreprises adoptent des réseaux hybrides et multi-cloud, l’UTM délivré par le cloud émerge comme une voie de croissance critique.

- Par exemple, le Cisco Secure Firewall Threat Defense Virtual (FTDv) prend en charge jusqu’à 16 vCPUs et offre un débit de pare-feu de 14 Gbps dans des configurations optimisées pour le cloud, permettant une inspection à haute capacité dans des environnements hybrides et multi-cloud.

Intégration de l’IA, de l’analyse comportementale et des capacités Zero-Trust

Une tendance majeure qui façonne le marché des UTM est l’intégration de l’intelligence artificielle, de l’apprentissage automatique et de l’analyse comportementale pour améliorer la détection des menaces en temps réel et réduire la dépendance aux opérations de sécurité manuelles. Les UTM équipés d’IA peuvent analyser les modèles de trafic, le comportement des utilisateurs et les signaux d’anomalie pour identifier des menaces auparavant inconnues, automatiser les actions de réponse aux incidents et améliorer la précision globale de la détection. Les fournisseurs intègrent les principes d’accès réseau Zero-Trust (ZTNA) — tels que la vérification continue, la micro-segmentation et les politiques basées sur l’identité — dans les cadres UTM pour répondre aux vecteurs d’attaque modernes qui exploitent le mouvement latéral. Cette intégration ouvre des opportunités pour offrir une sécurité plus avancée, prédictive et contextuelle. Les entreprises recherchent de plus en plus ces capacités intelligentes pour contrer les attaques sophistiquées, réduire les faux positifs et maintenir la sécurité dans des environnements dynamiques impliquant des forces de travail à distance, des appareils IoT et des réseaux virtualisés.

- Par exemple, la plateforme Vision One de Trend Micro traite plus de 6 000 milliards d’événements de sécurité par an et intègre la télémétrie de plus de 35 capteurs natifs et tiers, permettant une corrélation pilotée par l’IA qui alimente directement les moteurs de politique Zero-Trust pour un confinement dynamique et automatisé des menaces.

Adoption croissante des UTM virtuels pour les environnements hybrides et virtualisés

La montée de la virtualisation, des infrastructures hyperconvergées et des réseaux définis par logiciel crée de fortes opportunités pour les déploiements UTM virtualisés. Les UTM virtuels permettent aux entreprises de mettre en œuvre la sécurité directement au sein des hyperviseurs, des charges de travail cloud et des clouds privés virtuels sans dépendre des appareils physiques. Ils offrent un approvisionnement rapide, des coûts de déploiement réduits et une évolutivité alignée avec la croissance des machines virtuelles. À mesure que les entreprises étendent leurs opérations en cloud hybride, les UTM virtuels assurent une protection cohérente à travers des environnements multi-sites tout en prenant en charge les charges de travail conteneurisées et les architectures de microservices. Cette tendance est particulièrement forte parmi les grandes entreprises qui nécessitent des modèles de sécurité flexibles, évolutifs et compatibles avec l’automatisation. Les fournisseurs offrant des formats virtuels avec un débit élevé, des intégrations API et une compatibilité avec l’orchestration sont bien positionnés pour capter la demande croissante des organisations numériquement matures.

Défis clés

Goulots d’étranglement de performance et limitations de scalabilité dans les environnements à fort trafic

L’un des défis les plus significatifs auxquels sont confrontés les systèmes UTM est le potentiel de dégradation des performances lorsque plusieurs fonctions de sécurité opèrent simultanément, en particulier dans des environnements à haute bande passante ou sensibles à la latence. À mesure que le trafic réseau augmente en raison de l’adoption du cloud, de la prolifération des appareils IoT et des flux de données chiffrées à haut volume, les appareils UTM peuvent avoir du mal à maintenir le débit tout en effectuant une inspection approfondie des paquets, le déchiffrement SSL, la prévention des intrusions et l’analyse des logiciels malveillants simultanément. Les organisations avec de grandes infrastructures distribuées nécessitent souvent des appareils avancés et à haute capacité, augmentant les coûts de déploiement et de mise à niveau. Les limitations de performance posent des risques lorsque les entreprises dépendent fortement de la détection des menaces en temps réel et de l’inspection continue. Les fournisseurs doivent améliorer l’accélération matérielle, optimiser les moteurs logiciels et adopter des techniques d’inspection intelligentes pour surmonter ces préoccupations de scalabilité.

Pénurie de Compétences et Complexité dans la Gestion des Écosystèmes de Menaces Évolutifs

Malgré leur nature intégrée, les plateformes UTM nécessitent toujours des professionnels qualifiés qui comprennent les paysages de menaces complexes, les configurations de politiques et les fonctions de sécurité multi-couches. La pénurie mondiale de talents en cybersécurité rend difficile pour les entreprises—en particulier les PME—de déployer, affiner et maintenir efficacement les systèmes UTM. Les mauvaises configurations, les mises à jour de règles inappropriées et le manque de surveillance continue peuvent créer des vulnérabilités que les attaquants peuvent exploiter. À mesure que les menaces évoluent rapidement, les entreprises doivent adapter constamment leurs politiques et maintenir les flux de renseignements sur les menaces, ce qui impose une pression opérationnelle sur des équipes de sécurité limitées. La complexité augmente encore dans les infrastructures hybrides où les UTM doivent interagir avec des outils natifs du cloud, des systèmes d’identité et des plateformes de détection des points de terminaison. Relever ce défi nécessite des investissements des fournisseurs dans l’automatisation, des interfaces simplifiées et des offres de services UTM gérés.

Analyse Régionale

Amérique du Nord

L’Amérique du Nord domine le marché UTM avec environ 40,5 % de part de marché, stimulée par l’infrastructure informatique avancée des États-Unis et du Canada, une forte sensibilisation à la cybersécurité et une adoption extensive du cloud. Les entreprises de cette région font face à des paysages de menaces sophistiqués et à des pressions réglementaires, incitant à des investissements de sécurité consolidés. La présence de fournisseurs de services de sécurité gérés (MSSP) matures et de principaux fournisseurs UTM renforce la pénétration du marché. Les organisations préfèrent les plateformes unifiées qui combinent des capacités de pare-feu, de prévention des intrusions, de VPN et de filtrage de contenu, simplifiant ainsi la gestion et réduisant les frais généraux dans les grands réseaux distribués.

Europe

L’Europe représente environ 30 % du marché mondial des UTM, soutenue par des réglementations strictes en matière de confidentialité des données (par exemple, le RGPD) et une base industrielle diversifiée couvrant la fabrication, la finance, la santé et les télécommunications. Les entreprises au Royaume-Uni, en Allemagne, en France et dans les pays nordiques déploient de plus en plus des solutions de gestion unifiée des menaces pour répondre à la conformité réglementaire, protéger les infrastructures critiques et gérer les opérations multi-pays. La croissance est en outre stimulée par l’augmentation des taux de cyberattaques, la transformation numérique dans les économies de l’UE, et la nécessité de cadres de sécurité intégrés offrant une visibilité centralisée et une administration à travers des architectures réseau complexes.

Asie-Pacifique

La région Asie-Pacifique détient une part de marché estimée entre 20 % et 35 % et est la région à la croissance la plus rapide pour l’adoption des UTM. Des pays comme la Chine, l’Inde, le Japon et l’Asie du Sud-Est connaissent une numérisation rapide, une migration vers le cloud et une augmentation des investissements en cybersécurité de la part des entreprises et des gouvernements. Les PME de la région privilégient les plateformes UTM tout-en-un et rentables pour sécuriser les succursales éloignées, les opérations distribuées et les forces de travail mobiles. L’expansion des fournisseurs, la construction d’écosystèmes de canaux locaux et le renforcement des cadres de sécurité cloud régionaux accélèrent encore l’adoption des solutions UTM dans divers secteurs.

Amérique Latine

L’Amérique Latine constitue environ 5 % à 8 % du marché mondial des UTM. La croissance est menée par le Brésil, le Mexique et le Chili, où les entreprises et les organisations du secteur public modernisent leurs postures de sécurité en réponse à l’augmentation des incidents de ransomware et à l’adoption des services numériques. Les solutions UTM séduisent par leur fonctionnalité consolidée, leur abordabilité et leur gestion simplifiée, en particulier pour les organisations de taille moyenne. La migration croissante vers le cloud dans la région, la demande de services de sécurité localisés et l’expansion de la présence des MSSP renforcent encore la dynamique du marché malgré les contraintes économiques et liées aux infrastructures.

Moyen-Orient & Afrique

La région du Moyen-Orient et de l’Afrique (MEA) détient une part approximative de 4 % à 6 % du marché mondial des UTM. La croissance est stimulée par les initiatives nationales de transformation numérique, les déploiements d’infrastructures intelligentes et l’augmentation des dépenses en cybersécurité dans les pays du Conseil de Coopération du Golfe (CCG), en Afrique du Sud et au Nigeria. Les organisations déploient des solutions UTM pour protéger les réseaux de succursales, les opérations à distance et les actifs connectés au cloud, souvent soutenues par des mandats gouvernementaux en matière de cybersécurité. Le nombre limité de professionnels de la sécurité qualifiés et les cadres de sécurité fragmentés dans les marchés émergents amplifient la demande pour des plateformes UTM intégrées et des offres de services gérés.

Segmentations du marché :

Par Composant

- Matériel

- Logiciel

- Virtuel

Par Déploiement

Par Taille d’entreprise

- Grande entreprise

- Petites et moyennes entreprises (PME)

Par Géographie

- Amérique du Nord

- États-Unis

- Canada

- Mexique

- Europe

- Allemagne

- France

- Royaume-Uni

- Italie

- Espagne

- Reste de l’Europe

- Asie-Pacifique

- Chine

- Japon

- Inde

- Corée du Sud

- Asie du Sud-Est

- Reste de l’Asie-Pacifique

- Amérique Latine

- Brésil

- Argentine

- Reste de l’Amérique Latine

- Moyen-Orient & Afrique

- Pays du CCG

- Afrique du Sud

- Reste du Moyen-Orient et de l’Afrique

Paysage Concurrentiel

Le paysage concurrentiel du marché de la gestion unifiée des menaces (UTM) est caractérisé par une forte participation des leaders mondiaux de la cybersécurité offrant des plateformes de sécurité intégrées et performantes. Des entreprises telles que Fortinet, Cisco Systems, Sophos, Check Point Software Technologies et WatchGuard Technologies dominent grâce à des portefeuilles de produits étendus qui combinent pare-feu, prévention des intrusions, VPN sécurisé, filtrage web et gestion centralisée des politiques. Ces fournisseurs mettent l’accent sur un débit élevé, une inspection à faible latence et une détection des menaces améliorée par l’IA pour répondre aux besoins des réseaux hybrides et distribués. La différenciation concurrentielle dépend de plus en plus des services UTM fournis par le cloud, de l’évolutivité des appliances virtuelles, des mises à jour automatisées et des consoles de gestion unifiées conçues pour réduire la complexité opérationnelle. Les nouveaux acteurs renforcent leur présence grâce à des partenariats de services de sécurité gérés et des modèles d’abonnement modulaires ciblant les PME. À mesure que les cybermenaces deviennent plus sophistiquées et que les réseaux d’entreprise s’étendent à travers des environnements multi-cloud, les fournisseurs continuent d’investir dans des analyses avancées, des capacités de confiance zéro et une orchestration simplifiée pour maintenir leur leadership sur le marché et répondre aux exigences évolutives des clients.

Shape Your Report to Specific Countries or Regions & Enjoy 30% Off!

Analyse des acteurs clés

- Fortinet, Inc.

- Sophos Ltd.

- Cisco Systems, Inc.

- WatchGuard Technologies, Inc.

- Juniper Networks, Inc.

- Huawei Technologies Co., Ltd.

- Check Point Software Technologies Ltd.

- Trend Micro Incorporated

- SonicGuard

- Untangle

Développements récents

- En novembre 2025, Cisco a publié un avis de sécurité divulguant l’exploitation active de ses appareils Secure Firewall ASA/FTD via les vulnérabilités CVE-2025-20333 et CVE-2025-20362.

- En janvier 2025, Juniper a annoncé la dernière évolution de son programme « Juniper Partner Advantage » (janvier 2025) pour améliorer les ressources partenaires, le soutien et la rentabilité—bien que la mise à jour soit plus axée sur le canal que spécifique aux lancements d’appareils UTM.

- En février 2025, Check Point a annoncé six nouvelles innovations alimentées par l’IA pour sa plateforme Infinity afin d’accélérer le zero-trust, renforcer la prévention des menaces et simplifier les opérations de sécurité.

Couverture du rapport

Le rapport de recherche offre une analyse approfondie basée sur Composant, Déploiement, Taille de l’entreprise et Géographie. Il détaille les principaux acteurs du marché, fournissant un aperçu de leur entreprise, de leurs offres de produits, de leurs investissements, de leurs sources de revenus et de leurs applications clés. De plus, le rapport inclut des informations sur l’environnement concurrentiel, l’analyse SWOT, les tendances actuelles du marché, ainsi que les principaux moteurs et contraintes. En outre, il discute de divers facteurs qui ont stimulé l’expansion du marché ces dernières années. Le rapport explore également la dynamique du marché, les scénarios réglementaires et les avancées technologiques qui façonnent l’industrie. Il évalue l’impact des facteurs externes et des changements économiques mondiaux sur la croissance du marché. Enfin, il fournit des recommandations stratégiques pour les nouveaux entrants et les entreprises établies afin de naviguer dans les complexités du marché.

Perspectives futures

- Les plateformes UTM intégreront de plus en plus la détection des menaces pilotée par l’IA pour améliorer la réponse en temps réel et réduire les faux positifs.

- Les services UTM fournis par le cloud se développeront à mesure que les entreprises accéléreront l’adoption hybride et multi-cloud.

- Les UTM virtuels croîtront rapidement pour prendre en charge les charges de travail virtualisées, les environnements de conteneurs et les architectures définies par logiciel.

- Les fournisseurs d’UTM renforceront les capacités de zero-trust pour sécuriser les réseaux distribués et les forces de travail à distance.

- La consolidation des fonctions de sécurité s’intensifiera à mesure que les organisations rechercheront une gestion simplifiée et un contrôle de politique unifié.

- Les appareils UTM haute performance évolueront pour gérer l’augmentation du trafic chiffré et les charges de travail d’inspection avancées.

- Les fournisseurs de services de sécurité gérés joueront un rôle plus important dans la fourniture de solutions UTM aux PME.

- L’intégration avec SD-WAN s’approfondira, permettant une connectivité réseau de succursale sécurisée et optimisée.

- Les exigences de conformité réglementaire continueront de stimuler l’adoption dans les secteurs réglementés.

- La demande mondiale augmentera à mesure que les cybermenaces s’intensifieront et que les organisations prioriseront des cadres de sécurité unifiés et évolutifs.