Panoramica del Mercato

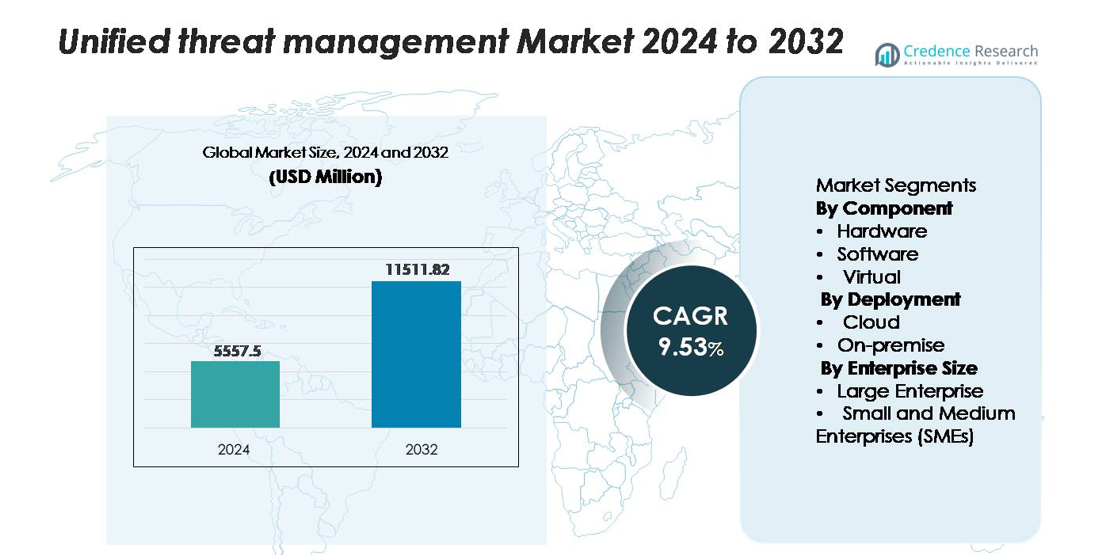

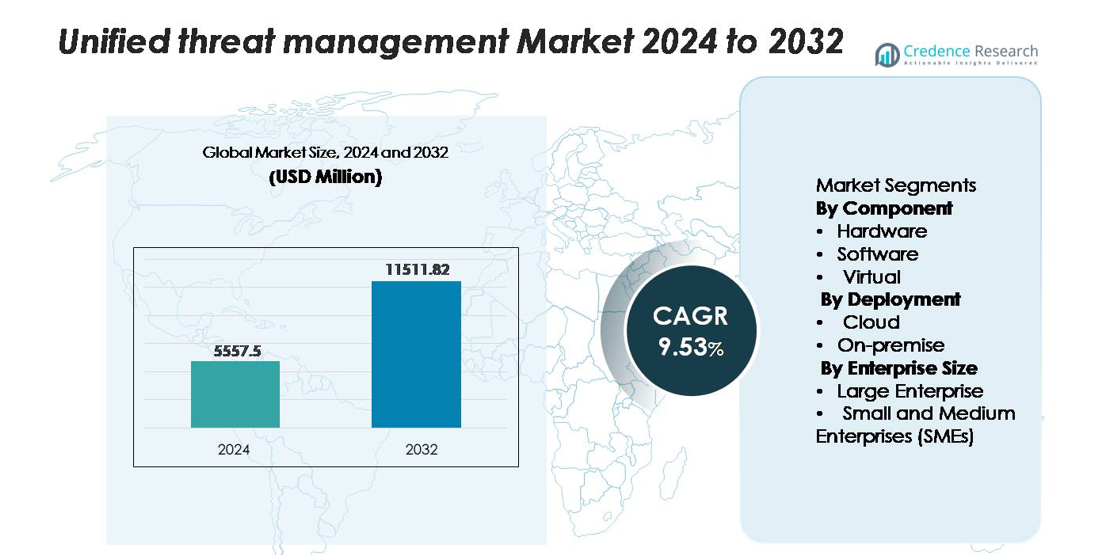

Il mercato globale della Gestione Unificata delle Minacce (UTM) è stato valutato a 5.557,5 milioni di USD nel 2024 e si prevede che raggiungerà 11.511,82 milioni di USD entro il 2032, espandendosi a un CAGR del 9,53% durante il periodo di previsione.

| ATTRIBUTO DEL RAPPORTO |

DETTAGLI |

| Periodo Storico |

2020-2023 |

| Anno Base |

2024 |

| Periodo di Previsione |

2025-2032 |

| Dimensione del Mercato della Gestione Unificata delle Minacce 2024 |

5.557,5 milioni di USD |

| Mercato della Gestione Unificata delle Minacce, CAGR |

9,53% |

| Dimensione del Mercato della Gestione Unificata delle Minacce 2032 |

11.511,82 milioni di USD |

I principali fornitori nel mercato della Gestione Unificata delle Minacce (UTM) includono Fortinet, Cisco Systems, Sophos, Check Point Software Technologies e WatchGuard Technologies, tutti offrono piattaforme integrate che combinano firewall, prevenzione delle intrusioni, VPN sicuri, filtraggio web e controllo centralizzato delle politiche. Questi attori rafforzano la competitività attraverso dispositivi ad alte prestazioni, modelli di sicurezza forniti dal cloud e intelligenza artificiale migliorata per le minacce. Il Nord America rappresenta il più grande mercato regionale con una quota di circa il 40,5%, guidato da una maturità avanzata della cybersecurity, un’ampia adozione del cloud e una forte spesa aziendale. L’Europa, con quasi il 30% di quota, rimane la seconda regione più grande, supportata da mandati di conformità rigorosi e crescenti esigenze di protezione delle infrastrutture digitali.

Approfondimenti di Mercato

- Il mercato della Gestione Unificata delle Minacce (UTM) è stato valutato a 5.557,5 milioni di USD nel 2024 e si prevede che raggiungerà 11.511,82 milioni di USD entro il 2032, registrando un CAGR del 9,53% durante il periodo di previsione.

- La crescita del mercato è guidata dall’aumento degli attacchi informatici multi-vettore, dall’espansione delle reti ibride e dalla crescente necessità aziendale di piattaforme di sicurezza consolidate che integrano firewall, IPS, VPN e funzionalità di intelligence delle minacce attraverso un’unica interfaccia.

- I trend chiave includono la rapida adozione di UTM forniti dal cloud, l’integrazione di analisi delle minacce guidate dall’AI e la crescente domanda di dispositivi virtuali che supportano carichi di lavoro virtualizzati e multi-cloud; l’hardware rimane il segmento componente dominante.

- Il panorama competitivo è modellato da attori leader come Fortinet, Cisco, Sophos, Check Point e WatchGuard, ciascuno migliorando le capacità di prestazione, scalabilità e gestione unificata; le restrizioni includono colli di bottiglia delle prestazioni e crescente complessità di configurazione.

- A livello regionale, il Nord America detiene una quota di ~40,5%, seguito dall’Europa con ~30% e dall’Asia-Pacifico con 20–35%; per distribuzione, gli UTM basati su cloud sono leader grazie alla scalabilità e visibilità centralizzata.

Access crucial information at unmatched prices!

Request your sample report today & start making informed decisions powered by Credence Research Inc.!

Download Sample

Analisi della Segmentazione del Mercato:

Per Componente

Il settore dei componenti hardware rimane dominante, catturando la quota di mercato più ampia poiché le aziende continuano a fare affidamento su dispositivi UTM dedicati per una protezione perimetrale ad alte prestazioni, routing integrato e rilevamento delle minacce consolidato. La domanda è rafforzata dalle organizzazioni che cercano firewall unificati, prevenzione delle intrusioni, VPN e filtraggio gateway in un unico dispositivo in loco per semplificare la gestione e ridurre la complessità. Gli UTM basati su software stanno guadagnando terreno mentre le aziende adottano modelli di licenza flessibili e funzionalità di analisi avanzate, mentre gli UTM virtuali si espandono costantemente grazie all’adozione della virtualizzazione e alla necessità di un’applicazione della sicurezza scalabile basata su hypervisor in ambienti distribuiti.

- Ad esempio, il FortiGate 1800F di Fortinet—un dispositivo UTM hardware ampiamente utilizzato—offre una capacità di throughput del firewall di 198 Gbps e una protezione dalle minacce di 20 Gbps, fornendo alle aziende l’ispezione ad alta capacità richiesta per implementazioni UTM guidate dall’hardware.

Per Distribuzione

La distribuzione su cloud detiene la quota di mercato dominante, guidata dalla rapida migrazione verso infrastrutture ibride e multi-cloud che richiedono controlli di sicurezza centralizzati, elastici e continuamente aggiornati. Le organizzazioni preferiscono gli UTM forniti tramite cloud per la loro rapida fornitura, flessibilità di abbonamento e riduzione dei costi hardware. Questo modello consente anche aggiornamenti in tempo reale dell’intelligence sulle minacce e una protezione migliorata contro gli attacchi emergenti. La distribuzione on-premise rimane rilevante per i settori con rigide normative sulla residenza dei dati e conformità, offrendo pieno controllo operativo e elaborazione a bassa latenza per carichi di lavoro sensibili, in particolare nelle industrie regolamentate e in ambienti geograficamente isolati.

- Ad esempio, la serie virtuale XGS di Sophos Firewall può essere distribuita in vari ambienti cloud, inclusi VMware, Hyper-V e KVM. Questi dispositivi virtuali si scalano fino a 16 core in configurazioni con licenza standard, con un’opzione di licenza “core illimitato” disponibile.

Per Dimensione dell’Impresa

Le grandi imprese dominano la quota di mercato grazie ai loro ampi ecosistemi IT, maggiore esposizione a minacce informatiche complesse e maggiore adozione di architetture di sicurezza integrate che richiedono soluzioni UTM avanzate. Investono in ispezioni multilivello, dispositivi ad alto throughput e gestione unificata delle policy per proteggere numerosi uffici periferici e risorse connesse al cloud. Le Piccole e Medie Imprese (PMI) mostrano una forte crescita poiché danno priorità a piattaforme di sicurezza economiche e all-in-one per semplificare la protezione e ridurre il carico amministrativo. I modelli basati su abbonamento e i servizi UTM gestiti accelerano ulteriormente l’adozione tra gli ambienti PMI con risorse limitate.

Principali Fattori di Crescita

Crescente Complessità delle Minacce Informatiche e Superficie di Attacco in Espansione

Il volume e la sofisticazione in aumento degli attacchi informatici continuano a stimolare la domanda di soluzioni di Gestione Unificata delle Minacce. Le aziende affrontano minacce in evoluzione come intrusioni multi-vettore, ransomware-as-a-service, malware criptato e campagne di phishing avanzate che superano gli strumenti di sicurezza tradizionali. Man mano che le organizzazioni espandono i loro ecosistemi digitali attraverso endpoint mobili, adozione di cloud ibrido e forza lavoro distribuita, la superficie di attacco cresce significativamente. Le piattaforme UTM forniscono difese consolidate integrando firewall, prevenzione delle intrusioni, antivirus, filtraggio gateway e capacità VPN sicure, consentendo alle aziende di combattere minacce diverse tramite una singola console di gestione. Questa convergenza riduce la frammentazione operativa e garantisce un’applicazione coerente delle politiche attraverso le reti. La crescente pressione normativa sulla protezione dei dati, la segnalazione degli incidenti e la conformità alla cybersecurity incoraggia ulteriormente le aziende ad adottare framework completi e unificati capaci di rilevamento delle minacce in tempo reale e orchestrazione di risposte rapide.

- Ad esempio, l’apparato Quantum 6600 di Check Point offre 18 Gbps di throughput del firewall e 3,7 Gbps di prestazioni di prevenzione delle minacce (in condizioni di test aziendali), consentendo alle organizzazioni di ispezionare grandi volumi di traffico criptato mantenendo una visibilità avanzata delle minacce attraverso superfici di attacco in espansione.

Crescente Domanda di Soluzioni di Sicurezza Integrate e a Costi Contenuti

Le organizzazioni attente al budget, in particolare le PMI, adottano sempre più piattaforme UTM per ridurre la complessità e i costi associati alla gestione di più prodotti di sicurezza standalone. Un singolo dispositivo UTM elimina la necessità di licenziare, distribuire, integrare e mantenere sistemi di prevenzione delle intrusioni separati, filtri web, gateway VPN e motori anti-malware. Questa consolidazione non solo abbassa le spese iniziali ma riduce anche i costi operativi nascosti legati alla manutenzione, al coordinamento con i fornitori e al personale specializzato in sicurezza. Poiché i team IT affrontano vincoli di capacità, l’architettura semplificata delle soluzioni UTM consente un’amministrazione più semplice, aggiornamenti automatici e gestione centralizzata delle politiche. Gli UTM basati su cloud aumentano ulteriormente l’accessibilità economica offrendo prezzi basati sul consumo e scalabilità flessibile. Il passaggio verso una protezione integrata è anche guidato dalla crescente consapevolezza delle lacune di sicurezza che si verificano quando strumenti frammentati non riescono a scambiare informazioni o a fornire una visibilità unificata.

- Ad esempio, il Firebox T85 di WatchGuard offre fino a 4,96 Gbps di throughput firewall e oltre 940 Mbps di prestazioni di protezione dalle minacce (scansione completa UTM) in un formato compatto da scrivania, fornendo alle PMI una capacità di ispezione di livello aziendale senza richiedere più dispositivi di sicurezza.

Crescita Rapida del Lavoro a Distanza e delle Architetture di Rete Distribuite

Il passaggio globale verso ambienti di lavoro remoti e ibridi ha intensificato la necessità di approcci di sicurezza unificati che proteggano utenti, dispositivi e reti aziendali indipendentemente dalla posizione. Le soluzioni UTM supportano implementazioni VPN sicure, tunnel crittografati, accesso basato sull’identità e ispezione continua del traffico—capacità essenziali per proteggere i dipendenti che lavorano su reti domestiche non sicure e ambienti Wi-Fi pubblici. Man mano che le aziende espandono le operazioni digitali tra uffici periferici e località distribuite, i dispositivi UTM consentono una protezione perimetrale scalabile con politiche di sicurezza coerenti. L’integrazione delle funzionalità SD-WAN nelle moderne piattaforme UTM migliora ulteriormente le prestazioni ottimizzando il routing del traffico mantenendo l’ispezione delle minacce attraverso reti disperse. Il lavoro remoto ha anche aumentato l’adozione dei servizi cloud, rafforzando la necessità di UTM con gateway di sicurezza cloud e analisi unificate per mantenere visibilità e controllo end-to-end in ambienti ibridi.

Tendenze Chiave & Opportunità

Espansione dei Modelli UTM Cloud-Delivered e Security-as-a-Service

Il deployment UTM basato su cloud continua ad accelerare mentre le aziende si orientano verso strategie cloud-first e ambienti IT decentralizzati. Le soluzioni UTM cloud-delivered offrono scalabilità elastica, aggiornamenti automatici e intelligence globale sulle minacce in tempo reale, affrontando le limitazioni dei dispositivi legati all’hardware. Questa tendenza crea opportunità per i fornitori di offrire modelli Security-as-a-Service (SECaaS) che semplificano l’implementazione e riducono le spese in conto capitale. Le organizzazioni beneficiano di dashboard centralizzati che gestiscono firewall virtuali, sandboxing, controlli di accesso e prevenzione delle intrusioni su più piattaforme cloud. Il continuo spostamento verso applicazioni containerizzate e il computing serverless aumenta ulteriormente la rilevanza delle capacità UTM cloud-native. I fornitori possono sfruttare la crescente domanda di gateway cloud sicuri e architetture multi-tenant su misura per i fornitori di servizi gestiti che servono grandi basi di PMI. Man mano che le aziende adottano reti ibride e multi-cloud, l’UTM cloud-delivered emerge come un’importante via di crescita.

- Ad esempio, il Secure Firewall Threat Defense Virtual (FTDv) di Cisco supporta fino a 16 vCPU e offre un throughput del firewall di 14 Gbps in configurazioni ottimizzate per il cloud, consentendo un’ispezione ad alta capacità in ambienti ibridi e multi-cloud.

Integrazione di AI, Analisi Comportamentale e Capacità Zero-Trust

Una tendenza importante che sta plasmando il mercato UTM è l’integrazione dell’intelligenza artificiale, dell’apprendimento automatico e dell’analisi comportamentale per migliorare il rilevamento delle minacce in tempo reale e ridurre la dipendenza dalle operazioni di sicurezza manuali. Gli UTM abilitati all’AI possono analizzare i modelli di traffico, il comportamento degli utenti e i segnali di anomalie per identificare minacce precedentemente sconosciute, automatizzare le azioni di risposta agli incidenti e migliorare l’accuratezza complessiva del rilevamento. I fornitori stanno incorporando i principi di accesso alla rete zero-trust (ZTNA)—come la verifica continua, la micro-segmentazione e le politiche basate sull’identità—nei framework UTM per affrontare i vettori di attacco moderni che sfruttano il movimento laterale. Questa integrazione sblocca opportunità per fornire una sicurezza più avanzata, predittiva e consapevole del contesto. Le aziende cercano sempre più queste capacità intelligenti per contrastare attacchi sofisticati, ridurre i falsi positivi e mantenere la sicurezza in ambienti dinamici che coinvolgono forza lavoro remota, dispositivi IoT e reti virtualizzate.

- Ad esempio, la piattaforma Vision One di Trend Micro elabora oltre 6 trilioni di eventi di sicurezza all’anno e integra la telemetria da oltre 35 sensori nativi e di terze parti, consentendo una correlazione guidata dall’AI che alimenta direttamente i motori di policy Zero-Trust per il contenimento dinamico e automatizzato delle minacce.

Crescente Adozione di UTM Virtuali per Ambienti Ibridi e Virtualizzati

L’aumento della virtualizzazione, delle infrastrutture iperconvergenti e del networking definito dal software sta creando forti opportunità per le implementazioni UTM virtualizzate. Gli UTM virtuali consentono alle aziende di implementare la sicurezza direttamente all’interno degli hypervisor, dei carichi di lavoro cloud e delle cloud private virtuali senza affidarsi ad appliance fisiche. Offrono un provisioning rapido, costi di implementazione inferiori e scalabilità allineata alla crescita delle macchine virtuali. Man mano che le aziende espandono le operazioni cloud ibride, gli UTM virtuali garantiscono una protezione coerente in ambienti multi-locazione supportando carichi di lavoro containerizzati e architetture di microservizi. Questa tendenza è particolarmente forte tra le grandi imprese che richiedono modelli di sicurezza flessibili, scalabili e favorevoli all’automazione. I fornitori che offrono formati virtuali con elevato throughput, integrazioni API e compatibilità con l’orchestrazione sono ben posizionati per catturare la crescente domanda da parte delle organizzazioni digitalmente mature.

Principali Sfide

Collo di Bottiglia delle Prestazioni e Limitazioni di Scalabilità in Ambienti ad Alto Traffico

Una delle sfide più significative affrontate dai sistemi UTM è il potenziale degrado delle prestazioni quando più funzioni di sicurezza operano simultaneamente, specialmente in ambienti ad alta larghezza di banda o sensibili alla latenza. Con la crescita del traffico di rete dovuta all’adozione del cloud, alla proliferazione dei dispositivi IoT e ai flussi di dati crittografati ad alto volume, le appliance UTM possono avere difficoltà a mantenere il throughput mentre eseguono contemporaneamente l’ispezione approfondita dei pacchetti, la decrittazione SSL, la prevenzione delle intrusioni e la scansione malware. Le organizzazioni con infrastrutture distribuite su larga scala spesso richiedono appliance avanzate e ad alta capacità, aumentando i costi di implementazione e aggiornamento. Le limitazioni delle prestazioni pongono rischi quando le imprese si affidano fortemente al rilevamento delle minacce in tempo reale e all’ispezione continua. I fornitori devono migliorare l’accelerazione hardware, ottimizzare i motori software e adottare tecniche di ispezione intelligenti per superare queste preoccupazioni di scalabilità.

Carenza di Competenze e Complessità nella Gestione di Ecosistemi di Minacce in Evoluzione

Nonostante la loro natura integrata, le piattaforme UTM richiedono ancora professionisti qualificati che comprendano i complessi scenari di minaccia, le configurazioni delle policy e le funzioni di sicurezza multilivello. La carenza globale di talenti nella cybersecurity rende difficile per le imprese—soprattutto le PMI—distribuire, perfezionare e mantenere efficacemente i sistemi UTM. Le configurazioni errate, gli aggiornamenti impropri delle regole e la mancanza di monitoraggio continuo possono creare vulnerabilità che gli attaccanti potrebbero sfruttare. Poiché le minacce evolvono rapidamente, le imprese devono adattare costantemente le policy e mantenere aggiornati i feed di intelligence sulle minacce, mettendo sotto pressione operativa i team di sicurezza limitati. La complessità aumenta ulteriormente nelle infrastrutture ibride dove gli UTM devono interagire con strumenti nativi del cloud, sistemi di identità e piattaforme di rilevamento degli endpoint. Affrontare questa sfida richiede investimenti dei fornitori in automazione, interfacce semplificate e offerte di servizi UTM gestiti.

Analisi Regionale

Nord America

Il Nord America domina il mercato UTM con una quota di mercato di circa il 40,5%, trainata dall’infrastruttura IT avanzata degli Stati Uniti e del Canada, dall’elevata consapevolezza della cybersecurity e dall’ampia adozione del cloud. Le imprese in questa regione affrontano scenari di minaccia sofisticati e pressioni normative, spingendo a investimenti consolidati nella sicurezza. La presenza di fornitori maturi di servizi di sicurezza gestiti (MSSP) e di leader tra i fornitori UTM rafforza la penetrazione del mercato. Le organizzazioni preferiscono piattaforme unificate che combinano capacità di firewall, prevenzione delle intrusioni, VPN e filtraggio dei contenuti, semplificando così la gestione e riducendo i costi generali nelle grandi reti distribuite.

Europa

L’Europa rappresenta circa il 30% del mercato globale UTM, sostenuta da rigorose normative sulla privacy dei dati (ad esempio, GDPR) e da una base industriale diversificata che spazia dalla manifattura, finanza, sanità e telecomunicazioni. Le imprese nel Regno Unito, Germania, Francia e nei paesi nordici implementano sempre più soluzioni di gestione unificata delle minacce per affrontare la conformità normativa, proteggere le infrastrutture critiche e gestire operazioni multi-paese. La crescita è ulteriormente alimentata dall’aumento dei tassi di attacchi informatici, dalla trasformazione digitale nelle economie dell’UE e dalla necessità di framework di sicurezza integrati che offrano visibilità centralizzata e amministrazione attraverso architetture di rete complesse.

Asia-Pacifico

La regione Asia-Pacifico detiene una quota di mercato stimata tra il 20% e il 35% ed è la regione in più rapida crescita per l’adozione degli UTM. Paesi come Cina, India, Giappone e Sud-est asiatico stanno vivendo una rapida digitalizzazione, migrazione al cloud e un crescente investimento nella cybersecurity da parte di imprese e governi. Le PMI nella regione preferiscono piattaforme UTM economiche e tutto-in-uno per proteggere filiali remote, operazioni distribuite e forze lavoro mobili. L’espansione dei fornitori, la costruzione di ecosistemi di canali locali e il rafforzamento dei framework di sicurezza cloud regionali accelerano ulteriormente l’adozione di soluzioni UTM in vari settori.

America Latina

L’America Latina costituisce circa il 5%–8% del mercato globale UTM. La crescita è guidata da Brasile, Messico e Cile, dove le imprese e le organizzazioni del settore pubblico stanno modernizzando le posture di sicurezza in risposta all’aumento degli incidenti di ransomware e all’adozione dei servizi digitali. Le soluzioni UTM sono apprezzate per la loro funzionalità consolidata, convenienza e gestione semplificata, specialmente per le organizzazioni di medie dimensioni. La crescente migrazione al cloud della regione, la domanda di servizi di sicurezza localizzati e la crescente presenza di MSSP migliorano ulteriormente il momentum del mercato nonostante le limitazioni economiche e infrastrutturali.

Medio Oriente & Africa

La regione del Medio Oriente e Africa (MEA) detiene una quota approssimativa del 4%–6% del mercato globale UTM. La crescita è guidata da iniziative nazionali di trasformazione digitale, implementazioni di infrastrutture intelligenti e aumento della spesa per la cybersecurity nei paesi del Consiglio di Cooperazione del Golfo (GCC), in Sud Africa e Nigeria. Le organizzazioni implementano soluzioni UTM per proteggere le reti delle filiali, le operazioni remote e le risorse connesse al cloud, spesso supportate da mandati governativi sulla cybersecurity. La limitata disponibilità di professionisti della sicurezza qualificati e i quadri di sicurezza frammentati nei mercati emergenti amplificano la domanda di piattaforme UTM integrate e offerte di servizi gestiti.

Segmentazioni di Mercato:

Per Componente

- Hardware

- Software

- Virtuale

Per Implementazione

Per Dimensione dell’Impresa

- Grande Impresa

- Piccole e Medie Imprese (PMI)

Per Geografia

- Nord America

- Stati Uniti

- Canada

- Messico

- Europa

- Germania

- Francia

- Regno Unito

- Italia

- Spagna

- Resto d’Europa

- Asia Pacifico

- Cina

- Giappone

- India

- Corea del Sud

- Sud-est Asiatico

- Resto dell’Asia Pacifico

- America Latina

- Brasile

- Argentina

- Resto dell’America Latina

- Medio Oriente & Africa

- Paesi del GCC

- Sud Africa

- Resto del Medio Oriente e Africa

Panoramica Competitiva

Il panorama competitivo del mercato Unified Threat Management (UTM) è caratterizzato da una forte partecipazione dei leader globali della cybersecurity che offrono piattaforme di sicurezza integrate e ad alte prestazioni. Aziende come Fortinet, Cisco Systems, Sophos, Check Point Software Technologies e WatchGuard Technologies dominano attraverso ampi portafogli di prodotti che combinano firewalling, prevenzione delle intrusioni, VPN sicure, filtraggio web e gestione centralizzata delle policy. Questi fornitori enfatizzano l’elevata capacità di throughput, l’ispezione a bassa latenza e il rilevamento delle minacce potenziato dall’IA per soddisfare le esigenze delle reti ibride e distribuite. La differenziazione competitiva dipende sempre più dai servizi UTM forniti via cloud, dalla scalabilità degli appliance virtuali, dagli aggiornamenti automatici e dalle console di gestione unificate progettate per ridurre la complessità operativa. I nuovi attori rafforzano la loro presenza attraverso partnership di servizi di sicurezza gestiti e modelli di abbonamento modulari rivolti alle PMI. Man mano che le minacce informatiche diventano più sofisticate e le reti aziendali si espandono in ambienti multi-cloud, i fornitori continuano a investire in analisi avanzate, capacità di zero-trust e orchestrazione semplificata per mantenere la leadership di mercato e catturare le esigenze in evoluzione dei clienti.

Shape Your Report to Specific Countries or Regions & Enjoy 30% Off!

Analisi dei Giocatori Chiave

- Fortinet, Inc.

- Sophos Ltd.

- Cisco Systems, Inc.

- WatchGuard Technologies, Inc.

- Juniper Networks, Inc.

- Huawei Technologies Co., Ltd.

- Check Point Software Technologies Ltd.

- Trend Micro Incorporated

- SonicGuard

- Untangle

Sviluppi Recenti

- Nel novembre 2025, Cisco ha emesso un avviso di sicurezza rivelando lo sfruttamento attivo dei suoi dispositivi Secure Firewall ASA/FTD tramite le vulnerabilità CVE-2025-20333 e CVE-2025-20362.

- Nel gennaio 2025, Juniper ha annunciato l’ultima evoluzione del suo programma “Juniper Partner Advantage” (gennaio 2025) per migliorare le risorse dei partner, il supporto e la redditività, sebbene l’aggiornamento sia più incentrato sul canale che specifico per i lanci di appliance UTM.

- Nel febbraio 2025, Check Point ha annunciato sei nuove innovazioni basate sull’IA per la sua Infinity Platform per accelerare il zero-trust, rafforzare la prevenzione delle minacce e semplificare le operazioni di sicurezza.

Copertura del Rapporto

Il rapporto di ricerca offre un’analisi approfondita basata su Componente, Implementazione, Dimensione dell’impresa e Geografia. Dettaglia i principali attori del mercato, fornendo una panoramica delle loro attività, offerte di prodotti, investimenti, flussi di entrate e applicazioni chiave. Inoltre, il rapporto include approfondimenti sull’ambiente competitivo, analisi SWOT, tendenze di mercato attuali, nonché i principali fattori trainanti e vincoli. Inoltre, discute vari fattori che hanno guidato l’espansione del mercato negli ultimi anni. Il rapporto esplora anche le dinamiche di mercato, gli scenari normativi e i progressi tecnologici che stanno plasmando l’industria. Valuta l’impatto dei fattori esterni e dei cambiamenti economici globali sulla crescita del mercato. Infine, fornisce raccomandazioni strategiche per i nuovi entranti e le aziende consolidate per navigare nelle complessità del mercato.

Prospettive Future

- Le piattaforme UTM integreranno sempre più il rilevamento delle minacce guidato dall’IA per migliorare la risposta in tempo reale e ridurre i falsi positivi.

- I servizi UTM forniti tramite cloud si espanderanno man mano che le imprese accelerano l’adozione di soluzioni ibride e multi-cloud.

- Gli UTM virtuali cresceranno rapidamente per supportare carichi di lavoro virtualizzati, ambienti containerizzati e architetture definite dal software.

- I fornitori di UTM rafforzeranno le capacità di zero-trust per proteggere le reti distribuite e le forze lavoro remote.

- La consolidazione delle funzioni di sicurezza si intensificherà poiché le organizzazioni cercano una gestione semplificata e un controllo delle politiche unificato.

- Gli appliance UTM ad alte prestazioni evolveranno per gestire il crescente traffico criptato e carichi di ispezione avanzati.

- I fornitori di servizi di sicurezza gestiti giocheranno un ruolo maggiore nella fornitura di soluzioni UTM alle PMI.

- L’integrazione con SD-WAN si approfondirà, consentendo una connettività di rete di filiale sicura e ottimizzata.

- I requisiti di conformità normativa continueranno a guidare l’adozione nei settori regolamentati.

- La domanda globale aumenterà man mano che le minacce informatiche si intensificano e le organizzazioni danno priorità a framework di sicurezza unificati e scalabili.